इंटरनेट ऑफ एव्हरीथिंग युगात समांतरपणे IoT सुरक्षा कशी विकसित होऊ शकते?

इंटरनेट ऑफ थिंग्ज हे माहिती उद्योगाच्या तिसऱ्या लहरी आणि चौथ्या औद्योगिक क्रांतीचा मुख्य आधार आहे.

याने विविध उद्योगांशी सखोल एकीकरण करून अनेक उद्योग आणि व्यवसाय निर्माण केले आहेत, जसे की वाहनांचे इंटरनेट, औद्योगिक इंटरनेट, स्मार्ट ग्रिड, स्मार्ट सिटी, आणि स्मार्ट शेती. , स्मार्ट वैद्यकीय सेवा, स्मार्ट लॉजिस्टिक्स, स्मार्ट घर, स्मार्ट पोशाख, इ., लोकांची जीवनशैली बदलली आहे आणि लोकांच्या दैनंदिन जीवनात मोठी सोय आणली आहे. सध्या, जागतिक IoT उद्योग वेगाने विकसित होत आहे.

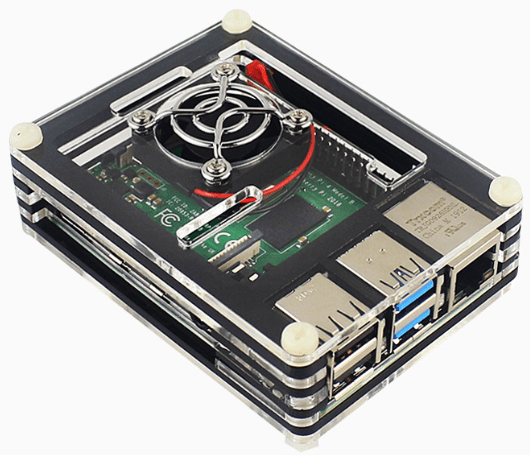

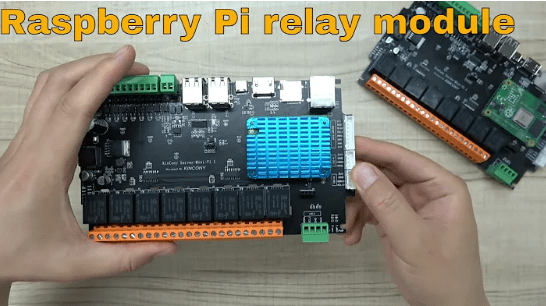

रास्पबेरी पाई चौथी पिढी - IOT रास्पबेरी पाई

मोबाईल इकॉनॉमी 2022 GSMA ने जाहीर केले आहे की जागतिक अधिकृत सेल्युलर IoT कनेक्शनची संख्या पोहोचेल 2.5 अब्ज मध्ये 2023, आणि याचा अंदाज आहे 2030, जागतिक अधिकृत सेल्युलर IoT कनेक्शनची संख्या पोहोचेल 5.3 अब्ज. .

माझ्या देशाच्या इंटरनेट ऑफ थिंग्ज उद्योगाचा विकास जगामध्ये आघाडीवर आहे, आणि मोबाईल इंटरनेट ऑफ थिंग्जचे बांधकाम हे जागतिक स्तरावर आघाडीवर आहे. च्या शेवटी म्हणून 2022, माझ्या देशाच्या मोबाइल नेटवर्कवरील टर्मिनल कनेक्शनची एकूण संख्या गाठली आहे 3.528 अब्ज, ज्यापैकी 1.845 अब्ज सेल्युलर IoT टर्मिनल वापरकर्ते संख्या दर्शवतात "गोष्ट" कनेक्शन. ऑगस्टच्या अखेरीपासून 2022, ची संख्या "गोष्ट" कनेक्शनची संख्या ओलांडली आहे "व्यक्ती" त्यानंतर कनेक्शन, चे प्रमाण "गोष्ट" पर्यंत कनेक्शन वाढले आहे 52.3%. प्रत्येक गोष्टीचे इंटरनेट हजारो उद्योगांना सक्षम करते. सेल्युलर IoT टर्मिनल्सचे स्केल सार्वजनिक सेवांवर लागू होते, वाहनांचे इंटरनेट, स्मार्ट रिटेल, आणि स्मार्ट होम पोहोचला आहे 496 दशलक्ष, 375 दशलक्ष, 250 दशलक्ष, आणि 192 दशलक्ष घरे, अनुक्रमे.

इंटरनेट ऑफ एव्हरीथिंग युगाच्या आगमनाने, व्यापक इंटरकनेक्शनद्वारे आणलेली सोय आणि वेग आम्हाला जाणवतो, जागतिक जागरूकता, आणि रिमोट कंट्रोल, परंतु इंटरनेट ऑफ थिंग्ज तंत्रज्ञानाचा वापर नवीन नेटवर्क सुरक्षा धोके देखील आणतो. अलीकडच्या वर्षात, IoT उपकरणांवर सायबर हल्ले, प्रणाली, नेटवर्क, आणि प्लॅटफॉर्म वाढत आहेत, ज्याचा वैयक्तिक गोपनीयतेवर मोठा परिणाम झाला आहे, एंटरप्राइझ उत्पादन, शहर ऑपरेशन्स, आणि अगदी राष्ट्रीय सुरक्षा.

IoT सुरक्षेला नवीन परिस्थितींचा सामना करावा लागतो, नवीन जोखीम आणि नवीन आव्हाने

पहिला, IoT उपकरणांचे सुरक्षा धोके प्रमुख आहेत. IoT उपकरणांना हार्डवेअर डिझाइन त्रुटींसारख्या सुरक्षिततेच्या जोखमींचा सामना करावा लागतो, सॉफ्टवेअर आणि फर्मवेअर भेद्यता, आणि प्रमाणीकरण यंत्रणेचा अभाव. IoT उपकरणांची किंमत नियंत्रित करण्यासाठी, उत्पादक अनेकदा कमी-शक्ती आणि स्वस्त हार्डवेअर आणि चिप्स निवडतात. या हार्डवेअरची संगणकीय कामगिरी आणि सुरक्षा कार्ये अनेकदा कमकुवत असतात, आणि ते ठोस सुरक्षा समर्थन देऊ शकत नाहीत, जसे की एन्क्रिप्शन आणि छेडछाड-पुरावा. डिझाइन इ. IoT उपकरणांची सॉफ्टवेअर कोड गुणवत्ता असमान आहे, परिणामी मोठ्या प्रमाणात सॉफ्टवेअर भेद्यता. सामान्य असुरक्षांमध्ये बफर ओव्हरफ्लो असुरक्षा समाविष्ट आहेत, आदेश इंजेक्शन भेद्यता, इ. हल्लेखोर या असुरक्षा वापरून दूरस्थपणे उपकरणांवर नियंत्रण मिळवू शकतात आणि नंतर नेटवर्क हल्ले सुरू करू शकतात. IoT उपकरणांची ओळख प्रमाणीकरण आणि प्रवेश नियंत्रण यंत्रणा परिपूर्ण नाहीत, परिणामी मोठ्या संख्येने IoT उपकरणे अनामिकपणे ऍक्सेस केली जात आहेत, किंवा अगदी साध्या पासवर्डद्वारे नियंत्रण अधिकार मिळविण्यासाठी हल्लेखोरांकडून क्रॅक केले जात आहे.

उदाहरणार्थ, कमकुवत पासवर्ड क्रॅक झाल्यानंतर मोठ्या संख्येने IoT कॅमेऱ्यांना सध्या अनधिकृत प्रवेशाची समस्या आहे , सहज दुर्भावनापूर्ण नियंत्रण होऊ शकते, DDoS हल्ले, डेटा लीक आणि इतर सुरक्षा घटना, की नेटवर्क इन्फ्रास्ट्रक्चरचे सामान्य ऑपरेशन धोक्यात आणणे.

दुसरा, इंटरनेट ऑफ थिंग्ज नेटवर्क सुरक्षा अपुरी आहे. द गोष्टींचे इंटरनेट is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. डेटा संकलन आणि डेटा ट्रान्समिशनच्या प्रक्रियेत, नेटवर्क घुसखोरी आणि डेटा लीकेज यांसारख्या सुरक्षिततेच्या जोखमींना सामोरे जावे लागते. परसेप्शन लेयर हा इंटरनेट ऑफ थिंग्जच्या सर्वसमावेशक आकलनाचा तांत्रिक आधार आहे. It mainly collects various information of objects through various सेन्सर्स, and then transmits the data to the upper layer through NB-IoT, 3जी, 4जी, 5जी आणि इतर प्रवेश तंत्रज्ञान. तथापि, परसेप्शन लेयर नोड्समध्ये प्रचंड डेटा असतो, विविध प्रोटोकॉल, एकल कार्ये, आणि मर्यादित संगणन आणि स्टोरेज संसाधने. ते जटिल माहिती सुरक्षा संरक्षण क्षमता प्रदान करू शकत नाहीत, आणि डेटा संकलन प्रक्रियेदरम्यान दुर्भावनापूर्ण हल्ले आणि नुकसानास असुरक्षित आहेत, प्रणालीच्या सामान्य ऑपरेशनवर परिणाम होतो. परसेप्शन लेयरद्वारे गोळा केलेला डेटा अचूकपणे प्रसारित करण्यासाठी नेटवर्क लेयर प्रामुख्याने जबाबदार आहे. तथापि, इंटरनेट ऑफ थिंग्जच्या जटिल नेटवर्क वातावरणामुळे आणि इंटरनेट ऑफ थिंग्ज नोड्सच्या मर्यादित संसाधनांमुळे, ट्रान्समिशन प्रक्रियेदरम्यान डेटामध्ये एन्क्रिप्शन तंत्रज्ञान संरक्षणाचा अभाव असतो, आणि मनुष्य-मध्य-मध्यम हल्ल्यांसाठी अत्यंत असुरक्षित आहे. हल्लेखोर संप्रेषण मार्गामध्ये बेकायदेशीरपणे डेटा पॅकेट मिळवू शकतात, डेटा अखंडता नष्ट करण्यासाठी थेट प्लेनटेक्स्ट डेटा वाचा किंवा डेटा पॅकेट्स सुधारित करा. ही आक्रमण पद्धत अंमलात आणणे सोपे आहे परंतु प्रतिबंध करणे कठीण आहे, ज्यामुळे मोठ्या प्रमाणात संवेदनशील डेटा लीक होईल. त्याच वेळी, इंटरनेट ऑफ थिंग्ज नेटवर्क सीमारेषेच्या अस्पष्ट व्याख्येमुळे, आक्रमणकर्ते गेटवे किंवा वापरकर्ता नोड म्हणून मास्करेड करून नेटवर्कमध्ये प्रवेश करू शकतात, आणि नेटवर्क प्रवेश अधिकार प्राप्त केल्यानंतर नेटवर्क घटक आणि उपकरणांवर पुढील हल्ले सुरू करा.

तिसरा म्हणजे इंटरनेट ऑफ थिंग्ज डेटा सुरक्षा समस्यांचा वारंवार उद्रेक. इंटरनेट ऑफ थिंग्ज त्याच्या स्वतःच्या इंटरकनेक्शन गुणधर्मांवर आधारित मोठ्या प्रमाणात डेटा व्युत्पन्न आणि सामायिक करेल, आणि या डेटाला स्टोरेज प्रक्रियेत भरपूर सुरक्षा धोके असतील, वापर, आणि शेअरिंग. अपुर्या सुरक्षा संरक्षणासह डिव्हाइसेस आणि प्लॅटफॉर्मवर डेटा संचयित केल्यावर, ते थेट हल्लेखोरांकडून चोरले जातील. जेव्हा डेटा वापर आणि डेटा सामायिकरण प्रक्रियेत कोणतीही कठोर प्रवेश नियंत्रण यंत्रणा नसते, इतर परवानगीशिवाय वापरकर्ता संवेदनशील डेटा मिळवू शकतात किंवा वापरू शकतात, वापरकर्त्यांचे सामान्य उत्पादन आणि जीवन प्रभावित करते. युनायटेड 42 धमकी गुप्तचर पथकाने निरीक्षण केले 1.2 युनायटेड स्टेट्स मध्ये दशलक्ष IoT साधने आणि आढळले 98% IoT उपकरणे एनक्रिप्टेड नाहीत, वैयक्तिक गोपनीयता आणि डेटा लीक होण्याचा धोका. अलीकडच्या वर्षात, अशाच अनेक नेटवर्क सुरक्षा घटना घडल्या आहेत, जसे की मोठ्या संख्येने होम कॅमेऱ्यांद्वारे संकलित केलेल्या प्रतिमा ऑनलाइन विकल्या जात आहेत, आणि स्मार्ट स्पीकर वापरकर्त्याची गोपनीयता गळती करतात.

चौथा, इंटरनेट ऑफ थिंग्ज प्लॅटफॉर्मच्या सुरक्षिततेकडे लक्ष दिले पाहिजे. IoT उपकरणे, क्लाउड प्लॅटफॉर्म, आणि ऍप्लिकेशन प्लॅटफॉर्म डेटाशी नेहमी संवाद साधत असतात. एकदा हे प्लॅटफॉर्म हॅक केले जातात, संपूर्ण IoT प्रणाली नष्ट होईल. जेव्हा क्लाउड प्लॅटफॉर्म आणि ऍप्लिकेशन प्लॅटफॉर्ममध्ये सॉफ्टवेअर भेद्यता किंवा कॉन्फिगरेशन त्रुटी असतात, अनुप्रयोग स्तरावर DDoS हल्ले करणे आणि सेवा व्यत्यय आणणे खूप सोपे आहे. त्याच वेळी, इंटरनेट ऑफ थिंग्ज प्लॅटफॉर्मला एजंट्सचे अपुरे सुरक्षा व्यवस्थापन आणि पुरवठा साखळी प्रदूषण यासारख्या जोखमींचा सामना करावा लागतो. ची पुरवठा साखळी IoT उपकरणे जटिल आहे. प्लॅटफॉर्ममध्ये पुरवठादारांसाठी अपुरे सुरक्षा नियंत्रण व्यवस्थापन असल्यास, a सह रोपण करणे सोपे आहे "मागील दार" हार्डवेअर उत्पादन आणि सॉफ्टवेअर विकास प्रक्रियेत. या "मागील दार" अत्यंत लपलेले आहे, आणि डिव्हाइस वितरीत केल्यानंतरही शोधणे कठीण आहे. , एकदा सक्षम केले, त्यामुळे अतुलनीय धोके निर्माण होतील. त्यामुळे, जोखीम कमी करण्यासाठी प्लॅटफॉर्म व्यवस्थापकांनी पुरवठा साखळी निरीक्षण आणि सुरक्षा व्यवस्थापन प्रक्रिया सुधारल्या पाहिजेत.

इंटरनेट ऑफ थिंग्ज सुरक्षा जोखीम प्रतिसाद कार्याची प्रगती

अलीकडच्या वर्षात, उद्योग आणि माहिती तंत्रज्ञान मंत्रालयाच्या समर्थन आणि मार्गदर्शनाखाली, चायना अकादमी ऑफ इन्फॉर्मेशन अँड कम्युनिकेशन्स टेक्नॉलॉजीने इंटरनेट ऑफ थिंग्सच्या सुरक्षा जोखमींना सक्रियपणे आणि स्थिरपणे प्रतिसाद देण्यासाठी संबंधित उद्योग युनिट्सना सहकार्य केले आहे..

पहिले म्हणजे उद्योग संघटनांच्या प्रमुख भूमिकेला पूर्ण भूमिका देणे आणि इंटरनेट ऑफ थिंग्जच्या सुरक्षिततेशी संबंधित मानकांच्या तयारीला सक्रियपणे प्रोत्साहन देणे.. इंटरनेट ऑफ थिंग्स सिक्युरिटी मॉनिटरिंग स्टँडर्ड सिस्टमच्या बांधकामाला गती द्या, इंटरनेट ऑफ थिंग्ज सुरक्षा निरीक्षणासाठी मानकांची मालिका विकसित करा, आणि प्रचार करा "इंटरनेट ऑफ थिंग्ज ट्रॅफिक स्क्रीनिंगसाठी तांत्रिक आवश्यकता आणि चाचणी पद्धती", "इंटरनेट ऑफ थिंग्ज नेटवर्क सिक्युरिटी मॉनिटरिंग आणि मॅनेजमेंट सिस्टमसाठी तांत्रिक आवश्यकता", "इंटरनेट ऑफ थिंग्ज नेटवर्क सिक्युरिटी मॉनिटरिंग आणि मॅनेजमेंट सिस्टम इंटरफेस तांत्रिक आवश्यकता" आणि "IoT टर्मिनल नेटवर्क सुरक्षा जोखीम वर्गीकरण आणि ग्रेडिंग मूल्यांकन पद्धत" इंटरनेट ऑफ थिंग्ज इंडस्ट्रीच्या चांगल्या विकासास मदत करण्यासाठी इंटरनेट ऑफ थिंग्ज नेटवर्क सुरक्षा मॉनिटरिंग सिस्टमसाठी स्पष्ट आणि स्पष्ट तांत्रिक आवश्यकता आणि चाचणी पद्धती तयार करण्यासाठी आणि इतर उद्योग मानक प्रकल्प स्थापित केले गेले आहेत..

दुसरे म्हणजे मूलभूत टेलिकम्युनिकेशन कंपन्यांच्या इंटरनेट ऑफ थिंग्स बेस कव्हर करणारी सुरक्षा मॉनिटरिंग सिस्टम तयार करण्यासाठी सुरुवातीला उद्योगाच्या नेटवर्क संसाधनांवर आणि तांत्रिक फायद्यांवर अवलंबून राहणे.. सरकारी-एंटरप्राइझ लिंकेज इंटरनेट ऑफ थिंग्ज बेसिक सिक्युरिटी ऍक्सेस मॉनिटरिंग प्लॅटफॉर्म तयार करण्यात आला आहे, ज्यात संकलनाची कार्ये आहेत, देखरेख, संशोधन आणि निर्णय, आणि प्रतिसाद. इंटरनेट ऑफ थिंग्जची एकूण सुरक्षा परिस्थिती जागरूकता आणि विश्लेषण क्षमता तयार करण्यासाठी लाखो टर्मिनल्सचे परीक्षण केले जाते.. त्याच वेळी, प्लॅटफॉर्मने IoT भेद्यता सारख्या धोक्याच्या बुद्धिमत्तेचा डेटाबेस स्थापित केला आहे, दुर्भावनापूर्ण नेटवर्क संसाधने, आणि सुरक्षा नियम. पेक्षा जास्त जमा झाला आहे 10,000 सुरक्षा कार्यक्रम नियम आणि दुर्भावनापूर्ण संसाधने, आणि IoT विकास ट्रेंड सारखी कार्ये आहेत, सुरक्षा ट्रेंड, आणि विशेष विषय.

तिसरे म्हणजे IoT सुरक्षा धोक्याची ओळख आणि मूल्यमापनाची तांत्रिक क्षमता एक्सप्लोर करण्यासाठी आणि तयार करण्यासाठी विशेष संशोधन चालू ठेवणे.. समज लेयरला भेडसावणाऱ्या सुरक्षिततेच्या जोखमीवर लक्ष केंद्रित करा, नेटवर्क स्तर, आणि इंटरनेट ऑफ थिंग्जचा अनुप्रयोग स्तर, इंटरनेट ऑफ थिंग्ज सिक्युरिटी थ्रेट डिटेक्शन सिस्टमच्या कार्यप्रदर्शन मूल्यमापन निर्देशांक प्रणालीवर संशोधन करा, इंटरनेट ऑफ थिंग्जच्या धोक्याची ओळख साधने आणि शोध पद्धतींशी संबंधित सैद्धांतिक साठा एकत्र करणे, आणि इंटरनेट ऑफ थिंग्ज टर्मिनल्स उत्पादन प्रगत क्षमता मूल्यमापन क्रियाकलाप विकसित करण्यासाठी संबंधित उपक्रमांना सक्रियपणे मार्गदर्शन करा, हार्डवेअर सुरक्षा सुधारित करा, सॉफ्टवेअर सुरक्षा, नेटवर्क सुरक्षा, अनुप्रयोग सुरक्षा आणि डेटा सुरक्षा मूल्यांकन क्षमता, आणि सुरुवातीला IoT सुरक्षा धोक्याची ओळख आणि मूल्यांकनाची तांत्रिक क्षमता तयार करते.

IoT सुरक्षा जोखमींवर आधारित विचार आणि सूचना

प्रथम म्हणजे IoT सुरक्षा-संबंधित मानकांच्या विकास आणि अंमलबजावणीला गती देणे. IoT टर्मिनल सुरक्षेचे संशोधन आणि विकास करा, नेटवर्क सुरक्षा, प्लॅटफॉर्म सुरक्षा आणि इतर मानके, च्या पुनरावृत्तीचा प्रचार करा IoT होम गेटवे आणि गेटवे सुरक्षा चाचणी मानके, IoT सुरक्षा मॉनिटरिंग मानक प्रणालीच्या बांधकामाला गती द्या, IoT उत्पादन सुरक्षा मूल्यमापन कार्याच्या विकासासाठी मार्गदर्शन करा, आणि अधिक वैज्ञानिक आणि पद्धतशीर दिशेने IoT सुरक्षा विकसित करण्यासाठी मार्गदर्शन करा.

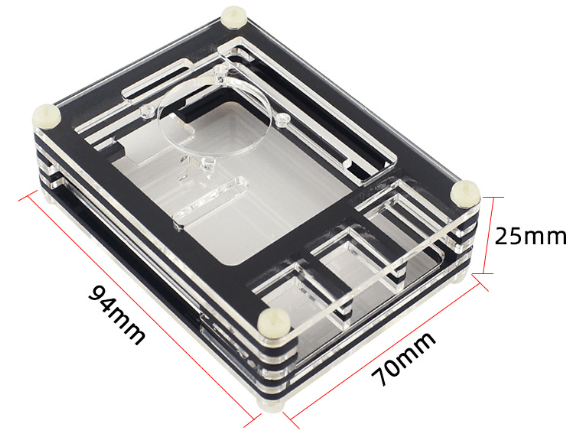

रासबेरी पाय 4 - 9-कूलिंग फॅनसह लेयर अॅक्रेलिक केस - रास्पबेरी Pi 4B संरक्षक केस चार रंगात

दुसरे म्हणजे इंटरनेट ऑफ थिंग्सच्या सुरक्षा निरीक्षणाच्या तांत्रिक क्षमतांमध्ये सुधारणा करणे सुरू ठेवणे. मूलभूत दूरसंचार एंटरप्राइझ इंटरनेट ऑफ थिंग्स सुरक्षा निरीक्षण तंत्रज्ञान प्रणाली तयार करा, इंटरनेट ऑफ व्हेइकल्स सारख्या टिपिकल इंटरनेट ऑफ थिंग्ज ऍप्लिकेशन परिस्थितीच्या ट्रॅफिक स्क्रीनिंग क्षमता मजबूत करा, औद्योगिक इंटरनेट, आणि स्मार्ट शहरे, आणि मॉनिटरिंग कव्हरेजच्या दृष्टीने डेटा रिपोर्टिंगची गुणवत्ता सुधारणे, कार्यात्मक पूर्णता, आणि व्यवसाय परिपक्वता. 5G इंटरनेट ऑफ थिंग्ज सुरक्षा निरीक्षण पायलटच्या बांधकामाला प्रोत्साहन द्या, इंटरनेट ऑफ थिंग्ज प्रायव्हेट नेटवर्क सिक्युरिटी मॉनिटरिंग सिस्टममध्ये सतत सुधारणा करा, आणि उद्योग IoT सुरक्षा परिस्थिती जागरूकता यासारख्या सर्वसमावेशक तांत्रिक समर्थन क्षमता वाढवणे, जोखीम चेतावणी, आणि आपत्कालीन प्रतिसाद.

तिसरे म्हणजे इंटरनेट ऑफ थिंग्ज सुरक्षा चाचणी आणि मूल्यमापन तंत्रज्ञान प्रणालीच्या बांधकामाला गती देणे. स्मार्ट घरे आणि डिजिटल उत्पादन यासारख्या विशिष्ट परिस्थितींसाठी सुरक्षा सिम्युलेशन आणि सत्यापन वातावरण तयार करा, आणि कोड सुरक्षा ऑडिट करा, उच्च-जोखीम असुरक्षा स्कॅनिंग, प्रवेश नियंत्रण यंत्रणा सत्यापन, डेटा ट्रान्समिशन सुरक्षा चाचणी, नेटवर्क नोड ओळख प्रमाणीकरण मूल्यमापन, इ. IoT टर्मिनल्ससाठी, नेटवर्क, आणि प्लॅटफॉर्म कार्य करतात, तांत्रिक क्षमता तयार करा जसे की असुरक्षा खाणकाम, सिम्युलेटेड हल्ले, आणि बुद्धिमत्ता संग्रह, IoT सुरक्षा अनुपालन मूल्यांकन आणि चाचणी क्रियाकलाप नियमितपणे पार पाडणे, वेळेवर सुरक्षा धोके शोधा, आणि IoT-संबंधित कंपन्यांना त्यांच्या स्वतःच्या सुरक्षा संरक्षण क्षमता वाढवण्यासाठी प्रोत्साहन देते.

इंटरनेट ऑफ एव्हरीथिंग युगात समांतरपणे IoT सुरक्षा कशी विकसित होऊ शकते

चौथा म्हणजे इंटरनेट ऑफ थिंग्स सिक्युरिटी एंटरप्रायझेसच्या सहयोगी नवकल्पना सतत मजबूत करणे. वर लक्ष केंद्रित करा "क्षमता कमतरता" आणि IoT टर्मिनल सुरक्षेचे तांत्रिक विकास दिशानिर्देश, नेटवर्क सुरक्षा, आणि प्लॅटफॉर्म सुरक्षा, IoT सुरक्षा विशेष निधीमध्ये गुंतवणूक वाढवा, IoT सुरक्षा नवकल्पना आणि उद्योजकता स्पर्धा आणि परिषदा पार पाडणे, उद्योगात अपस्ट्रीम आणि डाउनस्ट्रीम संसाधने एकत्रित करणे, आणि गोळा करा "सरकारी-उद्योग अनेक IoT सुरक्षा उत्पादने आणि उपाय जोपासणे आणि प्रोत्साहन देणे, IoT टर्मिनल्सच्या सुरक्षा संरक्षण पातळीच्या सुधारणेस प्रोत्साहन देते, नेटवर्क, प्लॅटफॉर्म आणि डेटा, आणि IoT सुरक्षा उद्योगाच्या उच्च-गुणवत्तेच्या विकासास प्रोत्साहन देते.

*हा लेख मध्ये प्रकाशित झाला होता "कम्युनिकेशन वर्ल्ड"

इश्यू 925 ऑगस्ट 10, 2023 इश्यू 15

मूळ शीर्षक: "सर्व काही युगाच्या इंटरनेटमध्ये आयओटी सुरक्षा जोखीम विश्लेषण आणि प्रतिबंधात्मक संशोधन"