E-mail: anwenqq2690502116@gmail.com

Como a segurança da IoT pode se desenvolver em paralelo na era da Internet de Todas as Coisas?

A Internet das Coisas é o suporte central da terceira onda da indústria da informação e da quarta revolução industrial.

Gerou muitas indústrias e negócios por meio de uma profunda integração com vários setores, como Internet de Veículos, Internet industrial, rede inteligente, Cidade inteligente, e Agricultura Inteligente. , assistência médica inteligente, logística inteligente, lar inteligente, desgaste inteligente, etc., mudaram o estilo de vida das pessoas e trouxeram grande comodidade para a vida diária das pessoas. Atualmente, a indústria global de IoT está se desenvolvendo rapidamente.

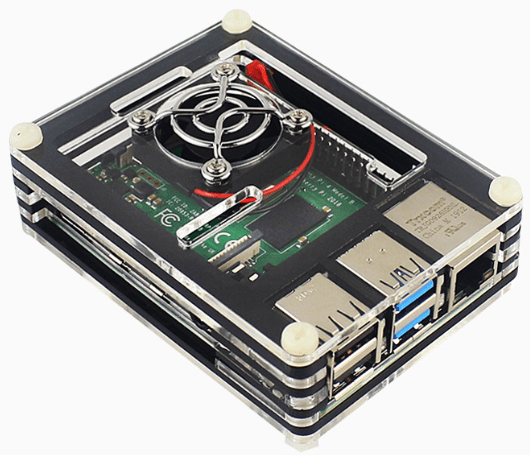

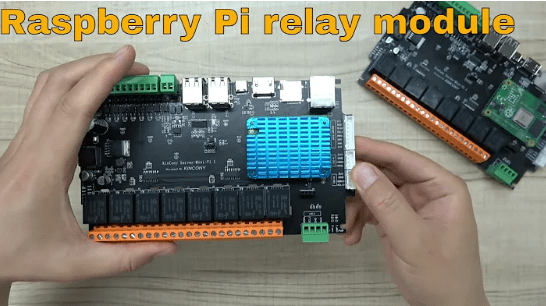

Raspberry Pi 4ª geração - IOT Raspberry Pi

A economia móvel 2022 divulgado pela GSMA prevê que o número de conexões IoT celulares autorizadas globais atingirá 2.5 bilhões em 2023, e estima-se que por 2030, o número de conexões IoT celulares autorizadas globais atingirá 5.3 bilhão. .

O desenvolvimento da indústria de Internet das Coisas do meu país está na vanguarda do mundo, e a construção da Internet das Coisas móvel é líder global. A partir do final de 2022, o número total de conexões de terminais na rede móvel do meu país atingiu 3.528 bilhão, das quais 1.845 bilhões de usuários de terminais IoT celulares representam o número de "coisa" conexões. Desde o final de agosto 2022, o número de "coisa" ligações ultrapassou o número de "pessoa" conexões Depois disso, a proporção de "coisa" conexões aumentou para 52.3%. A Internet de Todas as Coisas capacita milhares de indústrias. A escala de terminais IoT celulares aplicados a serviços públicos, Internet de Veículos, varejo inteligente, e a casa inteligente chegou 496 milhão, 375 milhão, 250 milhão, e 192 milhões de domicílios, respectivamente.

Com o advento da era da Internet de Todas as Coisas, sentimos a comodidade e a rapidez trazidas pela ampla interconexão, consciência global, e controle remoto, mas a aplicação da tecnologia da Internet das Coisas também traz novos riscos de segurança de rede. Nos últimos anos, ataques cibernéticos contra dispositivos IoT, sistemas, redes, e as plataformas têm aumentado, que teve um enorme impacto na privacidade pessoal, produção empresarial, operações da cidade, e até segurança nacional.

A segurança da IoT enfrenta novas situações, novos riscos e novos desafios

Primeiro, os riscos de segurança dos dispositivos IoT são proeminentes. Os dispositivos IoT enfrentam riscos de segurança, como falhas de design de hardware, vulnerabilidades de software e firmware, e falta de mecanismos de autenticação. Para controlar o custo dos dispositivos IoT, os fabricantes geralmente escolhem hardware e chips baratos e de baixa potência. O desempenho computacional e as funções de segurança desses hardwares geralmente são fracos, e eles não podem fornecer suporte de segurança sólido, como criptografia e à prova de adulteração. projeto etc. A qualidade do código de software dos dispositivos IoT é desigual, resultando em um grande número de vulnerabilidades de software. Vulnerabilidades comuns incluem vulnerabilidades de estouro de buffer, vulnerabilidades de injeção de comando, etc. Os invasores podem usar essas vulnerabilidades para obter controle remoto de dispositivos e, em seguida, lançar ataques de rede. A autenticação de identidade e os mecanismos de controle de acesso dos dispositivos IoT não são perfeitos, resultando em um grande número de dispositivos IoT sendo acessados anonimamente, ou mesmo sendo invadido por invasores para obter direitos de controle por meio de senhas simples.

Por exemplo, um grande número de câmeras IoT atualmente tem o problema de acesso não autorizado após a quebra de senhas fracas , pode facilmente levar a um controle malicioso, ataques DDoS, vazamento de dados e outros incidentes de segurança, colocando em risco a operação normal da infraestrutura de rede principal.

Segundo, a segurança da rede da Internet das Coisas é insuficiente. O Internet das Coisas is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. No processo de coleta de dados e transmissão de dados, enfrenta riscos de segurança, como invasão de rede e vazamento de dados. A camada de percepção é a base técnica para a percepção abrangente da Internet das Coisas. It mainly collects various information of objects through various sensores, and then transmits the data to the upper layer through NB-IoT, 3G, 4G, 5G e outras tecnologias de acesso. No entanto, os nós da camada de percepção têm dados enormes, diversos protocolos, funções únicas, e recursos limitados de computação e armazenamento. Eles não podem fornecer recursos complexos de proteção de segurança da informação, e são vulneráveis a ataques maliciosos e danos durante o processo de coleta de dados, afetando o funcionamento normal do sistema. A camada de rede é a principal responsável por transmitir com precisão os dados coletados pela camada de percepção. No entanto, devido ao complexo ambiente de rede da Internet das Coisas e aos recursos limitados dos nós da Internet das Coisas, os dados carecem de proteção de tecnologia de criptografia durante o processo de transmissão, e é extremamente vulnerável a ataques man-in-the-middle. Os invasores podem obter ilegalmente pacotes de dados no caminho de comunicação, leia diretamente dados de texto simples ou modifique pacotes de dados para destruir a integridade dos dados. Este método de ataque é fácil de implementar, mas difícil de prevenir, o que levará a uma grande quantidade de vazamento de dados confidenciais. Ao mesmo tempo, devido à definição pouco clara do limite da rede da Internet das Coisas, os invasores podem acessar a rede disfarçando-se de gateway ou nó de usuário, e lançar novos ataques a componentes e dispositivos de rede após obter direitos de acesso à rede.

O terceiro é o surto frequente de problemas de segurança de dados da Internet das Coisas. A Internet das Coisas gerará e compartilhará grandes quantidades de dados com base em suas próprias propriedades de interconexão, e esses dados terão muitos riscos de segurança no processo de armazenamento, usar, e compartilhando. Quando os dados são armazenados em dispositivos e plataformas com proteção de segurança insuficiente, ele será roubado diretamente por invasores. Quando não há nenhum mecanismo estrito de controle de acesso no processo de uso e compartilhamento de dados, outros podem obter ou até mesmo usar dados confidenciais do usuário sem permissão, afetando a produção normal e a vida dos usuários. a união 42 equipe de inteligência de ameaças monitorada 1.2 milhões de dispositivos IoT nos Estados Unidos e descobriu que 98% dos dispositivos IoT não são criptografados, apresentando riscos de privacidade pessoal e vazamento de dados. Nos últimos anos, houve muitos incidentes de segurança de rede semelhantes, como imagens coletadas por um grande número de câmeras domésticas vendidas online, e alto-falantes inteligentes vazando a privacidade do usuário.

Quarto, a segurança da plataforma da Internet das Coisas deve receber atenção. Dispositivos IoT, plataformas de nuvem, e plataformas de aplicativos estão interagindo com dados o tempo todo. Uma vez que essas plataformas são invadidas, todo o sistema IoT será destruído. Quando houver vulnerabilidades de software ou erros de configuração na plataforma de nuvem e na plataforma de aplicativos, é muito fácil causar ataques DDoS na camada do aplicativo e causar interrupção do serviço. Ao mesmo tempo, a plataforma da Internet das Coisas também enfrenta riscos, como gerenciamento de segurança insuficiente de agentes e poluição da cadeia de suprimentos. A cadeia de suprimentos de Dispositivos IoT é complexo. Se a plataforma tiver gerenciamento de controle de segurança insuficiente para fornecedores, é fácil de ser implantado com um "porta dos fundos" no processo de fabricação de hardware e desenvolvimento de software. Esse "porta dos fundos" é extremamente escondido, e ainda é difícil encontrar depois que o dispositivo é entregue. , Uma vez ativado, vai causar riscos imensuráveis. Portanto, os gerentes de plataforma devem melhorar o monitoramento da cadeia de suprimentos e os processos de gerenciamento de segurança para reduzir os riscos.

Avanço do Trabalho de Resposta a Riscos de Segurança da Internet das Coisas

Nos últimos anos, sob o apoio e orientação do Ministério da Indústria e Tecnologia da Informação, A Academia Chinesa de Tecnologia da Informação e Comunicações cooperou com as unidades industriais relevantes para promover de forma ativa e constante a resposta aos riscos de segurança da Internet das Coisas.

A primeira é dar pleno desempenho ao papel de liderança das organizações do setor e promover ativamente a preparação de padrões relacionados à segurança da Internet das Coisas. Acelerar a construção do sistema padrão de monitoramento de segurança da Internet das Coisas, desenvolver uma série de padrões para monitoramento de segurança da Internet das Coisas, e promover o "Requisitos técnicos e métodos de teste para triagem de tráfego da Internet das coisas", "Requisitos técnicos para o sistema de gerenciamento e monitoramento de segurança de rede da Internet das coisas", "Requisitos técnicos da interface do sistema de gerenciamento e monitoramento de segurança de rede da Internet das coisas" e "Classificação de risco de segurança de rede de terminal IoT e método de avaliação de classificação" e outros projetos padrão do setor foram estabelecidos para criar requisitos técnicos claros e claros e métodos de teste para o sistema de monitoramento de segurança de rede da Internet das Coisas para ajudar no desenvolvimento sólido da indústria da Internet das Coisas.

A segunda é contar com os recursos de rede e as vantagens tecnológicas do setor para construir inicialmente um sistema de monitoramento de segurança que cubra as bases da Internet das Coisas das empresas de telecomunicações básicas. Uma plataforma de monitoramento de acesso de segurança básica de Internet das Coisas de ligação governo-empresa foi construída, que tem as funções de arrecadação, monitoramento, pesquisa e julgamento, e resposta. Centenas de milhões de terminais são monitorados para formar a consciência geral da situação de segurança e os recursos de análise da Internet das Coisas. Ao mesmo tempo, a plataforma estabeleceu bancos de dados de inteligência de ameaças, como vulnerabilidades de IoT, recursos de rede maliciosos, e regras de segurança. Acumulou mais de 10,000 regras de eventos de segurança e recursos maliciosos, e tem funções como tendências de desenvolvimento de IoT, tendências de segurança, e temas especiais.

A terceira é continuar a realizar pesquisas especiais para explorar e desenvolver os recursos técnicos de detecção e avaliação de ameaças à segurança da IoT. Concentre-se nos riscos de segurança enfrentados pela camada de percepção, camada de rede, e camada de aplicação da Internet das Coisas, realizar pesquisas sobre o sistema de índice de avaliação de desempenho do sistema de detecção de ameaças à segurança da Internet das Coisas, consolidar as reservas teóricas relacionadas às ferramentas de detecção de ameaças e métodos de detecção da Internet das Coisas, e orientar ativamente as empresas relevantes para desenvolver atividades de avaliação de capacidade avançada de terminais de Internet das Coisas, melhorar a segurança do hardware, segurança de software, segurança de rede, recursos de avaliação de segurança de aplicativos e segurança de dados, e inicialmente formar as capacidades técnicas de detecção e avaliação de ameaças de segurança IoT.

Pensamentos e sugestões com base nos riscos de segurança da IoT

A primeira é acelerar o desenvolvimento e a implementação de padrões relacionados à segurança da IoT. Realizar a pesquisa e desenvolvimento de segurança de terminal IoT, segurança de rede, segurança da plataforma e outros padrões, promover a revisão de Gateway residencial IoT e padrões de teste de segurança de gateway, acelerar a construção do sistema padrão de monitoramento de segurança IoT, orientar o desenvolvimento do trabalho de avaliação de segurança de produtos IoT, e orientar a segurança IoT Desenvolver em uma direção mais científica e sistemática.

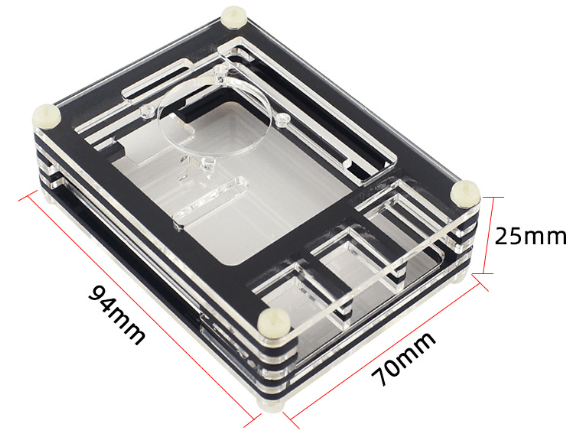

Raspberry Pi 4 - 9-Estojo de acrílico em camada com ventilador de resfriamento - Estojo protetor Raspberry Pi 4B em quatro cores

A segunda é continuar a melhorar as capacidades técnicas de monitoramento de segurança da Internet das Coisas. Construa um sistema básico de tecnologia de monitoramento de segurança da Internet das Coisas para empresas de telecomunicações, fortalecer os recursos de triagem de tráfego de cenários típicos de aplicativos da Internet das Coisas, como a Internet dos Veículos, Internet industrial, e cidades inteligentes, e melhorar a qualidade dos relatórios de dados em termos de cobertura de monitoramento, integridade funcional, e maturidade empresarial. Promover a construção de pilotos de monitoramento de segurança da Internet das Coisas 5G, melhorar continuamente o sistema de monitoramento de segurança de rede privada da Internet das Coisas, e aprimore os recursos abrangentes de suporte técnico, como conscientização da situação de segurança de IoT do setor, aviso de risco, e resposta de emergência.

O terceiro é acelerar a construção do sistema de teste e avaliação de segurança da Internet das Coisas. Crie um ambiente de simulação e verificação de segurança para cenários típicos, como casas inteligentes e produção digital, e realizar auditorias de segurança de código, verificação de vulnerabilidade de alto risco, verificação do mecanismo de controle de acesso, teste de segurança de transmissão de dados, avaliações de autenticação de identidade de nó de rede, etc. para terminais IoT, redes, e plataformas de trabalho, construir capacidades técnicas, como mineração de vulnerabilidade, ataques simulados, e coleta de inteligência, realizar regularmente atividades de avaliação e teste de conformidade de segurança IoT, descobrir riscos de segurança em tempo hábil, e promover empresas relacionadas à IoT para aprimorar seus próprios recursos de proteção de segurança.

Como a segurança da IoT pode se desenvolver em paralelo na era da Internet de Todas as Coisas

A quarta é fortalecer continuamente a inovação colaborativa das empresas de segurança da Internet das Coisas. Concentre-se no "deficiências de capacidade" e direções de desenvolvimento tecnológico da segurança do terminal IoT, segurança de rede, e segurança da plataforma, aumentar o investimento em fundos especiais de segurança IoT, realizar competições e conferências de inovação em segurança IoT e empreendedorismo, integrar recursos upstream e downstream na indústria, e reunir "governo-indústria Para cultivar e promover uma série de produtos e soluções de segurança IoT, promover a melhoria do nível de proteção de segurança dos terminais IoT, redes, plataformas e dados, e promover o desenvolvimento de alta qualidade da indústria de segurança IoT.

*Este artigo foi publicado em "mundo da comunicação"

Emitir 925 Agosto 10, 2023 Emitir 15

Título original: "Análise de riscos de segurança IoT e pesquisa de contramedidas na era da Internet de Todas as Coisas"