Correo electrónico: anwenqq2690502116@gmail.com

Como pode desenvolverse en paralelo a seguridade IoT na era de Internet of Everything?

A Internet das Cousas é o soporte principal da terceira onda da industria da información e da cuarta revolución industrial.

Xerou moitas industrias e empresas a través dunha profunda integración con varias industrias, como Internet de vehículos, Internet industrial, Rede intelixente, Cidade Intelixente, e Agricultura Intelixente. , atención médica intelixente, loxística intelixente, casa intelixente, roupa intelixente, etc., cambiaron os estilos de vida das persoas e aportaron unha gran comodidade á vida diaria das persoas. Actualmente, a industria global de IoT está a desenvolverse rapidamente.

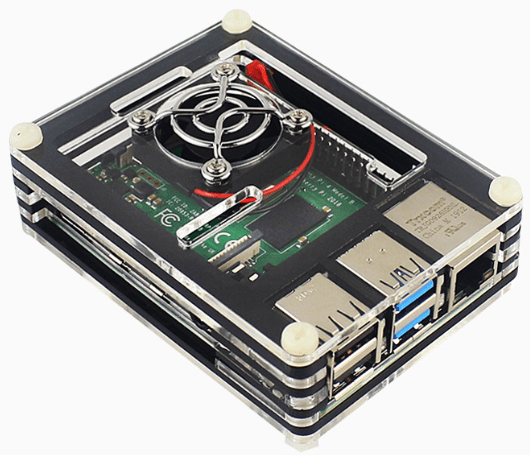

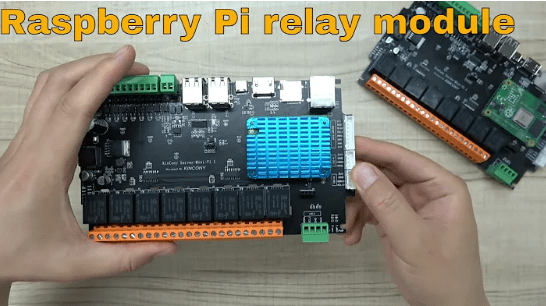

Raspberry Pi 4ª generación - IOT Raspberry Pi

A economía móbil 2022 publicado pola GSMA prevé que alcanzará o número de conexións IoT móbil autorizadas a nivel mundial 2.5 millóns en 2023, e estímase que por 2030, alcanzará o número de conexións IoT móbil autorizadas a nivel mundial 5.3 millóns. .

O desenvolvemento da industria da Internet das Cousas do meu país está á vangarda mundial, e a construción de Internet das Cousas móbiles é líder mundial. A partir de finais de 2022, alcanzou o número total de conexións de terminal na rede móbil do meu país 3.528 millóns, dos cales 1.845 millóns de usuarios de terminais IoT móbil representan o número de "cousa" conexións. Dende finais de agosto 2022, o número de "cousa" conexións superou o número de "persoa" conexións Despois diso, a proporción de "cousa" as conexións aumentaron 52.3%. Internet of Everything potencia a miles de industrias. A escala dos terminais móbiles IoT aplicados aos servizos públicos, Internet de Vehículos, venda polo miúdo intelixente, e chegou a casa intelixente 496 millóns, 375 millóns, 250 millóns, e 192 millóns de fogares, respectivamente.

Coa chegada da era Internet of Everything, sentimos a comodidade e a rapidez que aporta a interconexión extensa, conciencia global, e control remoto, pero a aplicación da tecnoloxía da Internet das cousas tamén trae novos riscos para a seguridade da rede. En anos recentes, ciberataques contra dispositivos IoT, sistemas, redes, e as plataformas foron aumentando, que tivo un enorme impacto na privacidade persoal, produción empresarial, operacións da cidade, e mesmo a seguridade nacional.

A seguridade IoT enfróntase a novas situacións, novos riscos e novos retos

Primeira, os riscos de seguridade dos dispositivos IoT son destacados. Os dispositivos IoT enfróntanse a riscos de seguridade, como fallos de deseño de hardware, vulnerabilidades de software e firmware, e falta de mecanismos de autenticación. Para controlar o custo dos dispositivos IoT, os fabricantes adoitan escoller hardware e chips de baixo consumo e baratos. O rendemento informático e as funcións de seguridade deste hardware adoitan ser débiles, e non poden proporcionar un soporte de seguridade sólido, como o cifrado e a proba de manipulación. deseño etc. A calidade do código do software dos dispositivos IoT é desigual, resultando nunha gran cantidade de vulnerabilidades de software. As vulnerabilidades comúns inclúen as vulnerabilidades de desbordamento do búfer, vulnerabilidades de inxección de comandos, etc. Os atacantes poden usar estas vulnerabilidades para controlar os dispositivos de forma remota e despois lanzar ataques á rede. Os mecanismos de autenticación de identidade e control de acceso dos dispositivos IoT non son perfectos, o que resulta en que se acceda de forma anónima a un gran número de dispositivos IoT, ou mesmo ser crackeado por atacantes para obter dereitos de control mediante simples contrasinais.

Por exemplo, un gran número de cámaras IoT teñen actualmente o problema de acceso non autorizado despois de que se descifran contrasinais débiles , pode levar facilmente a un control malicioso, Ataques DDoS, fuga de datos e outros incidentes de seguridade, poñendo en perigo o funcionamento normal da infraestrutura de rede clave.

Segundo, a seguridade da rede de Internet das cousas é insuficiente. O Internet das Cousas is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. No proceso de recollida e transmisión de datos, enfróntase a riscos de seguridade como a intrusión na rede e a fuga de datos. A capa de percepción é a base técnica para a percepción integral da Internet das Cousas. It mainly collects various information of objects through various sensores, and then transmits the data to the upper layer through NB-IoT, 3G, 4G, 5G e outras tecnoloxías de acceso. Porén, os nodos da capa de percepción teñen datos enormes, protocolos diversos, funcións únicas, e recursos de computación e almacenamento limitados. Non poden proporcionar capacidades complexas de protección de seguridade da información, e son vulnerables a ataques e danos maliciosos durante o proceso de recollida de datos, afectando o funcionamento normal do sistema. A capa de rede é a principal responsable de transmitir con precisión os datos recollidos pola capa de percepción. Porén, debido ao complexo entorno de rede da Internet das cousas e aos recursos limitados dos nodos da Internet das cousas, os datos carecen de protección da tecnoloxía de cifrado durante o proceso de transmisión, e é extremadamente vulnerable aos ataques do home-in-the-middle. Os atacantes poden obter paquetes de datos ilegalmente no camiño de comunicación, ler directamente datos de texto plano ou modificar paquetes de datos para destruír a integridade dos datos. Este método de ataque é fácil de implementar pero difícil de previr, o que levará a unha gran cantidade de fugas de datos sensibles. Ó mesmo tempo, debido á definición pouco clara do límite da rede de Internet das cousas, os atacantes poden acceder á rede facéndose pasar por unha pasarela ou un nodo de usuario, e lanzar novos ataques contra compoñentes e dispositivos de rede despois de obter dereitos de acceso á rede.

O terceiro é o brote frecuente de problemas de seguridade dos datos da Internet das cousas. A Internet das Cousas xerará e compartirá cantidades masivas de datos baseándose nas súas propias propiedades de interconexión, e estes datos terán moitos riscos de seguridade no proceso de almacenamento, usar, e compartir. Cando os datos se almacenan en dispositivos e plataformas con protección de seguridade insuficiente, será roubado directamente polos atacantes. Cando non exista un estrito mecanismo de control de acceso no proceso de uso e intercambio de datos, outros poden obter ou mesmo utilizar datos confidenciais do usuario sen permiso, afectando á produción normal e á vida dos usuarios. Os Unidos 42 equipo de intelixencia de ameazas supervisado 1.2 millóns de dispositivos IoT nos Estados Unidos e descubriu que 98% dos dispositivos IoT non están cifrados, presentando riscos de privacidade persoal e fuga de datos. En anos recentes, houbo moitos incidentes de seguridade de rede similares, como imaxes recollidas por un gran número de cámaras domésticas que se venden en liña, e altofalantes intelixentes que filtran a privacidade dos usuarios.

Cuarto, débese prestar atención á seguridade da plataforma de Internet das cousas. Dispositivos IoT, plataformas en nube, e as plataformas de aplicacións interactúan cos datos todo o tempo. Unha vez pirateadas estas plataformas, todo o sistema IoT será destruído. Cando hai vulnerabilidades de software ou erros de configuración na plataforma de nube e na plataforma de aplicacións, é moi doado provocar ataques DDoS na capa de aplicación e provocar a interrupción do servizo. Ó mesmo tempo, a plataforma de Internet das Cousas tamén enfróntase a riscos como unha xestión insuficiente da seguridade dos axentes e a contaminación da cadea de subministración. A cadea de subministración de Dispositivos IoT é complexo. Se a plataforma ten unha xestión de control de seguridade insuficiente para os provedores, é doado implantarse cunha "porta de atrás" no proceso de fabricación de hardware e desenvolvemento de software. Isto "porta de atrás" está extremadamente escondido, e aínda é difícil de atopar despois de entregar o dispositivo. , Unha vez activado, provocará riscos inconmensurables. Polo tanto, Os xestores da plataforma deben mellorar os procesos de seguimento da cadea de subministración e de xestión da seguridade para reducir os riscos.

Avance do traballo de resposta ao risco de seguridade da Internet das cousas

En anos recentes, baixo o apoio e orientación do Ministerio de Industria e Tecnoloxías da Información, A Academia de Tecnoloxía da Información e Comunicacións de China colaborou coas unidades industriais relevantes para promover de forma activa e constante a resposta aos riscos de seguridade da Internet das Cousas..

O primeiro é darlle ao máximo o papel principal das organizacións do sector e promover activamente a preparación de estándares relacionados coa seguridade da Internet das Cousas.. Acelerar a construción do sistema estándar de vixilancia da seguridade da Internet das cousas, desenvolver unha serie de estándares para a vixilancia da seguridade da Internet das cousas, e promover o "Requisitos técnicos e métodos de proba para a detección de tráfico de Internet das cousas", "Requisitos técnicos para o sistema de vixilancia e xestión da seguridade da rede de Internet das cousas", "Requisitos técnicos da interface do sistema de monitorización e xestión da seguridade da rede de Internet das cousas" e "Método de avaliación e clasificación de riscos de seguranza da rede de terminales IoT" Establecéronse outros proxectos estándar da industria para construír requisitos técnicos claros e claros e métodos de proba para o sistema de vixilancia da seguridade da rede de Internet das cousas para axudar ao bo desenvolvemento da industria da Internet das cousas..

O segundo é confiar nos recursos de rede e vantaxes tecnolóxicas da industria para construír inicialmente un sistema de vixilancia da seguridade que abrangue as bases de Internet das Cousas das empresas de telecomunicacións básicas.. Creouse unha plataforma de vixilancia básica de acceso de seguridade á Internet das cousas de conexión entre o goberno e a empresa, que ten as funcións de recadación, vixilancia, investigación e xuízo, e resposta. Centos de millóns de terminais son monitorizados para formar a conciencia xeral da situación de seguridade e as capacidades de análise da Internet das Cousas. Ó mesmo tempo, a plataforma estableceu bases de datos de intelixencia sobre ameazas como vulnerabilidades de IoT, recursos de rede maliciosos, e normas de seguridade. Acumulou máis de 10,000 regras de eventos de seguridade e recursos maliciosos, e ten funcións como tendencias de desenvolvemento de IoT, tendencias de seguridade, e temas especiais.

O terceiro é seguir realizando investigacións especiais para explorar e construír as capacidades técnicas de detección e avaliación de ameazas de seguridade de IoT.. Concéntrase nos riscos de seguridade aos que se enfronta a capa de percepción, capa de rede, e capa de aplicación da Internet das cousas, realizar investigacións sobre o sistema de índice de avaliación do rendemento do sistema de detección de ameazas de seguridade da Internet das cousas, consolidar as reservas teóricas relacionadas coas ferramentas e métodos de detección de ameazas da Internet das Cousas, e orientar activamente ás empresas relevantes para que desenvolvan terminais da Internet das Cousas actividades de avaliación da capacidade avanzada do produto, mellorar a seguridade do hardware, seguridade do software, seguridade da rede, seguridade das aplicacións e capacidades de avaliación da seguridade dos datos, e inicialmente forman as capacidades técnicas de detección e avaliación de ameazas de seguridade de IoT.

Pensamentos e suxestións baseadas nos riscos de seguridade de IoT

O primeiro é acelerar o desenvolvemento e implementación de estándares relacionados coa seguridade IoT. Realizar a investigación e o desenvolvemento da seguridade do terminal IoT, seguridade da rede, seguridade da plataforma e outros estándares, promover a revisión de Pasarela doméstica IoT e estándares de proba de seguridade da pasarela, acelerar a construción do sistema estándar de vixilancia da seguridade de IoT, orientar o desenvolvemento do traballo de avaliación da seguridade do produto IoT, e orientar a seguridade IoT Desenvolver nunha dirección máis científica e sistemática.

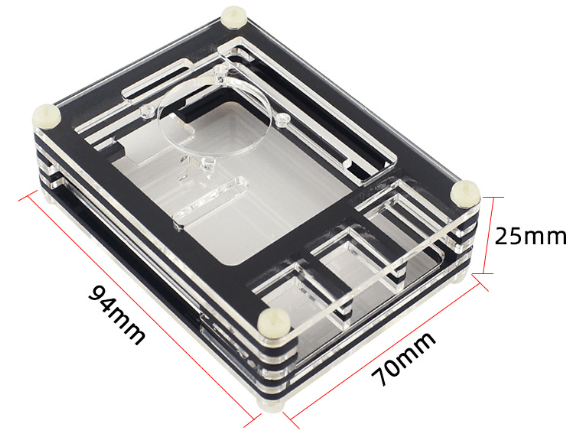

Raspberry Pi 4 - 9-Estuche acrílico en capas con ventilador de refrixeración - Funda protectora Raspberry Pi 4B en catro cores

O segundo é seguir mellorando as capacidades técnicas da vixilancia da seguridade da Internet das cousas. Constrúe un sistema de tecnoloxía de vixilancia da seguridade de Internet das cousas básicas para empresas de telecomunicacións, reforzar as capacidades de control de tráfico dos escenarios típicos de aplicacións de Internet das cousas, como Internet de vehículos, Internet industrial, e cidades intelixentes, e mellorar a calidade dos informes de datos en canto á cobertura de seguimento, integridade funcional, e madurez empresarial. Promover a construción de pilotos de vixilancia da seguridade da Internet das cousas 5G, mellorar continuamente o sistema de vixilancia da seguridade da rede privada de Internet das cousas, e mellorar as capacidades completas de soporte técnico, como a concienciación da situación de seguridade de IoT da industria, aviso de risco, e resposta de emerxencia.

O terceiro é acelerar a construción do sistema de tecnoloxía de proba e avaliación de seguridade da Internet das cousas. Crea un ambiente de simulación e verificación de seguridade para escenarios típicos como casas intelixentes e produción dixital, e realizar auditorías de seguridade do código, exploración de vulnerabilidades de alto risco, verificación do mecanismo de control de acceso, probas de seguridade de transmisión de datos, avaliacións de autenticación de identidade de nodos de rede, etc. para terminais IoT, redes, e plataformas Traballo, crear capacidades técnicas como a minería de vulnerabilidades, ataques simulados, e recollida de intelixencia, realizar regularmente actividades de avaliación e proba do cumprimento da seguridade de IoT, descubrir os riscos de seguridade de forma oportuna, e promover empresas relacionadas co IoT para mellorar as súas propias capacidades de protección de seguridade.

Como pode desenvolverse en paralelo a seguridade IoT na era de Internet of Everything

O cuarto é reforzar continuamente a innovación colaborativa das empresas de seguridade da Internet das cousas. Concéntrase no "deficiencias de capacidade" e direccións de desenvolvemento tecnolóxico da seguridade do terminal IoT, seguridade da rede, e seguridade da plataforma, aumentar o investimento en fondos especiais de seguridade IoT, realizar concursos e conferencias de innovación e emprendemento en seguridade IoT, integrar recursos augas arriba e abaixo na industria, e recoller "goberno-industria Cultivar e promover unha serie de produtos e solucións de seguridade IoT, promover a mellora do nivel de protección de seguridade dos terminais IoT, redes, plataformas e datos, e promover o desenvolvemento de alta calidade da industria da seguridade IoT.

*Este artigo foi publicado en "Mundo da comunicación"

Asunto 925 agosto 10, 2023 Asunto 15

Título orixinal: "Análise de riscos de seguridade de IoT e investigación de contramedidas na era de Internet of Everything"