ઈન્ટરનેટ ઓફ એવરીથિંગ યુગમાં IoT સુરક્ષા કેવી રીતે સમાંતર વિકાસ કરી શકે છે?

ઈન્ટરનેટ ઓફ થિંગ્સ એ માહિતી ઉદ્યોગની ત્રીજી તરંગ અને ચોથી ઔદ્યોગિક ક્રાંતિનો મુખ્ય આધાર છે.

તેણે વિવિધ ઉદ્યોગો સાથે ઊંડા એકીકરણ દ્વારા ઘણા ઉદ્યોગો અને વ્યવસાયોને જન્મ આપ્યો છે, જેમ કે વાહનોનું ઈન્ટરનેટ, ઔદ્યોગિક ઈન્ટરનેટ, હોશિયાર જાળ, સ્માર્ટ સિટી, અને સ્માર્ટ એગ્રીકલ્ચર. , સ્માર્ટ તબીબી સંભાળ, સ્માર્ટ લોજિસ્ટિક્સ, સ્માર્ટ ઘર, સ્માર્ટ વસ્ત્રો, વગેરે, લોકોની જીવનશૈલી બદલાઈ છે અને લોકોના રોજિંદા જીવનમાં ઘણી સગવડ લાવી છે. હાલમાં, વૈશ્વિક IoT ઉદ્યોગ ઝડપથી વિકાસ કરી રહ્યો છે.

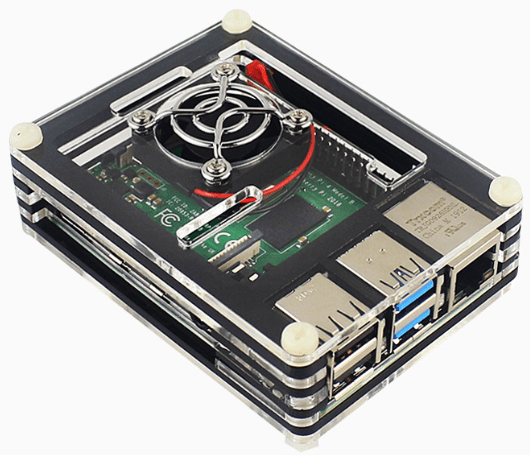

રાસ્પબેરી પી ચોથી પેઢી - IOT રાસ્પબેરી પી

મોબાઇલ ઇકોનોમી 2022 GSMA દ્વારા બહાર પાડવામાં આવેલ આગાહી મુજબ વૈશ્વિક અધિકૃત સેલ્યુલર IoT કનેક્શનની સંખ્યા પહોંચી જશે 2.5 અબજમાં 2023, અને તે દ્વારા અંદાજ છે 2030, વૈશ્વિક અધિકૃત સેલ્યુલર IoT કનેક્શનની સંખ્યા પહોંચી જશે 5.3 અબજ. .

મારા દેશના ઈન્ટરનેટ ઓફ થિંગ્સ ઈન્ડસ્ટ્રીનો વિકાસ વિશ્વમાં મોખરે છે, અને મોબાઈલ ઈન્ટરનેટ ઓફ થિંગ્સનું નિર્માણ વૈશ્વિક લીડર છે. ના અંત સુધી 2022, મારા દેશના મોબાઈલ નેટવર્ક પર ટર્મિનલ કનેક્શન્સની કુલ સંખ્યા પહોંચી ગઈ છે 3.528 અબજ, જેમાંથી 1.845 અબજ સેલ્યુલર IoT ટર્મિનલ વપરાશકર્તાઓની સંખ્યા દર્શાવે છે "વસ્તુ" જોડાણો. ઓગસ્ટના અંતથી 2022, ની સંખ્યા "વસ્તુ" કનેક્શન્સની સંખ્યા વટાવી ગઈ છે "વ્યક્તિ" તે પછી જોડાણો, નું પ્રમાણ "વસ્તુ" સુધી જોડાણો વધી ગયા છે 52.3%. દરેક વસ્તુનું ઇન્ટરનેટ હજારો ઉદ્યોગોને સશક્ત બનાવે છે. જાહેર સેવાઓ પર લાગુ સેલ્યુલર IoT ટર્મિનલનો સ્કેલ, વાહનોનું ઈન્ટરનેટ, સ્માર્ટ રિટેલ, અને સ્માર્ટ હોમ પહોંચી ગયું છે 496 મિલિયન, 375 મિલિયન, 250 મિલિયન, અને 192 મિલિયન પરિવારો, અનુક્રમે.

ઈન્ટરનેટ ઓફ એવરીથિંગ યુગના આગમન સાથે, અમે વ્યાપક ઇન્ટરકનેક્શન દ્વારા લાવવામાં આવેલી સુવિધા અને ઝડપ અનુભવીએ છીએ, વૈશ્વિક જાગૃતિ, અને રીમોટ કંટ્રોલ, પરંતુ ઈન્ટરનેટ ઓફ થિંગ્સ ટેક્નોલોજીનો ઉપયોગ નેટવર્ક સુરક્ષાના નવા જોખમો પણ લાવે છે. તાજેતરના વર્ષોમાં, IoT ઉપકરણો સામે સાયબર હુમલા, સિસ્ટમો, નેટવર્ક્સ, અને પ્લેટફોર્મ વધી રહ્યા છે, જેની અંગત ગોપનીયતા પર ભારે અસર પડી છે, એન્ટરપ્રાઇઝ ઉત્પાદન, શહેરની કામગીરી, અને રાષ્ટ્રીય સુરક્ષા પણ.

IoT સુરક્ષા નવી પરિસ્થિતિઓનો સામનો કરે છે, નવા જોખમો અને નવા પડકારો

પ્રથમ, IoT ઉપકરણોના સુરક્ષા જોખમો અગ્રણી છે. IoT ઉપકરણો સુરક્ષા જોખમોનો સામનો કરે છે જેમ કે હાર્ડવેર ડિઝાઇનની ખામીઓ, સૉફ્ટવેર અને ફર્મવેર નબળાઈઓ, અને પ્રમાણીકરણ પદ્ધતિઓનો અભાવ. IoT ઉપકરણોની કિંમતને નિયંત્રિત કરવા માટે, ઉત્પાદકો ઘણીવાર ઓછી શક્તિવાળા અને સસ્તા હાર્ડવેર અને ચિપ્સ પસંદ કરે છે. આ હાર્ડવેરની કમ્પ્યુટિંગ કામગીરી અને સુરક્ષા કાર્યો ઘણીવાર નબળા હોય છે, અને તેઓ નક્કર સુરક્ષા સપોર્ટ આપી શકતા નથી, જેમ કે એન્ક્રિપ્શન અને ટેમ્પર-પ્રૂફ. ડિઝાઇન વગેરે. IoT ઉપકરણોની સોફ્ટવેર કોડ ગુણવત્તા અસમાન છે, મોટી સંખ્યામાં સોફ્ટવેર નબળાઈઓ પરિણમે છે. સામાન્ય નબળાઈઓમાં બફર ઓવરફ્લો નબળાઈઓનો સમાવેશ થાય છે, આદેશ ઈન્જેક્શન નબળાઈઓ, વગેરે. હુમલાખોરો આ નબળાઈઓનો ઉપયોગ દૂરસ્થ રીતે ઉપકરણો પર નિયંત્રણ મેળવવા અને પછી નેટવર્ક હુમલાઓ શરૂ કરવા માટે કરી શકે છે. IoT ઉપકરણોની ઓળખ પ્રમાણીકરણ અને ઍક્સેસ નિયંત્રણ પદ્ધતિઓ સંપૂર્ણ નથી, પરિણામે મોટી સંખ્યામાં IoT ઉપકરણોને અનામી રીતે એક્સેસ કરવામાં આવે છે, અથવા સરળ પાસવર્ડ્સ દ્વારા નિયંત્રણ અધિકારો મેળવવા માટે હુમલાખોરો દ્વારા ક્રેક કરવામાં આવે છે.

દાખ્લા તરીકે, નબળા પાસવર્ડ ક્રેક થયા પછી મોટી સંખ્યામાં IoT કેમેરામાં હાલમાં અનધિકૃત ઍક્સેસની સમસ્યા છે , સરળતાથી દૂષિત નિયંત્રણ તરફ દોરી શકે છે, DDoS હુમલા, ડેટા લિકેજ અને અન્ય સુરક્ષા ઘટનાઓ, કી નેટવર્ક ઈન્ફ્રાસ્ટ્રક્ચરની સામાન્ય કામગીરીને જોખમમાં મૂકે છે.

બીજું, ઇન્ટરનેટ ઓફ થિંગ્સ નેટવર્ક સુરક્ષા અપૂરતી છે. આ વસ્તુઓનું ઇન્ટરનેટ is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. ડેટા સંગ્રહ અને ડેટા ટ્રાન્સમિશનની પ્રક્રિયામાં, તે નેટવર્ક ઘુસણખોરી અને ડેટા લીકેજ જેવા સુરક્ષા જોખમોનો સામનો કરે છે. ઈન્ટરનેટ ઓફ થિંગ્સની વ્યાપક ધારણા માટે પરસેપ્શન લેયર એ તકનીકી આધાર છે. It mainly collects various information of objects through various સેન્સર્સ, and then transmits the data to the upper layer through NB-IoT, 3જી, 4જી, 5જી અને અન્ય એક્સેસ ટેકનોલોજી. જોકે, પર્સેપ્શન લેયર નોડ્સમાં વિશાળ ડેટા હોય છે, વિવિધ પ્રોટોકોલ, એકલ કાર્યો, અને મર્યાદિત કમ્પ્યુટિંગ અને સંગ્રહ સંસાધનો. તેઓ જટિલ માહિતી સુરક્ષા સુરક્ષા ક્ષમતાઓ પ્રદાન કરી શકતા નથી, અને ડેટા સંગ્રહ પ્રક્રિયા દરમિયાન દૂષિત હુમલાઓ અને નુકસાન માટે સંવેદનશીલ હોય છે, સિસ્ટમની સામાન્ય કામગીરીને અસર કરે છે. નેટવર્ક લેયર મુખ્યત્વે પર્સેપ્શન લેયર દ્વારા એકત્રિત કરવામાં આવેલ ડેટાને ચોક્કસ રીતે ટ્રાન્સમિટ કરવા માટે જવાબદાર છે. જોકે, ઈન્ટરનેટ ઓફ થિંગ્સના જટિલ નેટવર્ક પર્યાવરણ અને ઈન્ટરનેટ ઓફ થિંગ્સ નોડ્સના મર્યાદિત સંસાધનોને કારણે, ટ્રાન્સમિશન પ્રક્રિયા દરમિયાન ડેટામાં એન્ક્રિપ્શન ટેકનોલોજી સુરક્ષાનો અભાવ છે, અને મેન-ઇન-ધ-મિડલ હુમલાઓ માટે અત્યંત સંવેદનશીલ છે. હુમલાખોરો સંચાર માર્ગમાં ગેરકાયદેસર રીતે ડેટા પેકેટો મેળવી શકે છે, ડેટા અખંડિતતાને નષ્ટ કરવા માટે સીધા સાદા ટેક્સ્ટ ડેટાને વાંચો અથવા ડેટા પેકેટમાં ફેરફાર કરો. આ હુમલાની પદ્ધતિ અમલમાં મૂકવી સરળ છે પરંતુ અટકાવવી મુશ્કેલ છે, જે મોટી માત્રામાં સંવેદનશીલ ડેટા લીકેજ તરફ દોરી જશે. તે જ સમયે, ઇન્ટરનેટ ઓફ થિંગ્સ નેટવર્ક બાઉન્ડ્રીની અસ્પષ્ટ વ્યાખ્યાને કારણે, હુમલાખોરો ગેટવે અથવા વપરાશકર્તા નોડ તરીકે માસ્કરેડ કરીને નેટવર્કને ઍક્સેસ કરી શકે છે, અને નેટવર્ક ઍક્સેસ અધિકારો મેળવ્યા પછી નેટવર્ક ઘટકો અને ઉપકરણો પર વધુ હુમલાઓ શરૂ કરો.

ત્રીજું છે ઈન્ટરનેટ ઓફ થિંગ્સ ડેટા સુરક્ષા સમસ્યાઓનો વારંવાર ફાટી નીકળવો. ઈન્ટરનેટ ઓફ થિંગ્સ તેના પોતાના ઇન્ટરકનેક્શન પ્રોપર્ટીઝના આધારે જંગી માત્રામાં ડેટા જનરેટ કરશે અને શેર કરશે, અને આ ડેટાને સ્ટોરેજની પ્રક્રિયામાં ઘણા બધા સુરક્ષા જોખમો હશે, વાપરવુ, અને શેરિંગ. જ્યારે અપૂરતી સુરક્ષા સુરક્ષા સાથે ઉપકરણો અને પ્લેટફોર્મ પર ડેટા સંગ્રહિત થાય છે, તે હુમલાખોરો દ્વારા સીધી ચોરી કરવામાં આવશે. જ્યારે ડેટાના ઉપયોગ અને ડેટા શેરિંગની પ્રક્રિયામાં કોઈ કડક એક્સેસ કંટ્રોલ મિકેનિઝમ નથી, અન્ય લોકો પરવાનગી વિના વપરાશકર્તાનો સંવેદનશીલ ડેટા મેળવી શકે છે અથવા તેનો ઉપયોગ પણ કરી શકે છે, વપરાશકર્તાઓના સામાન્ય ઉત્પાદન અને જીવનને અસર કરે છે. યુનાઈટેડ 42 ધમકી ગુપ્તચર ટીમ મોનીટર 1.2 યુનાઇટેડ સ્ટેટ્સમાં મિલિયન આઇઓટી ઉપકરણો અને તે શોધી કાઢ્યું 98% IoT ઉપકરણો એન્ક્રિપ્ટેડ નથી, વ્યક્તિગત ગોપનીયતા અને ડેટા લીક થવાનું જોખમ ઊભું કરે છે. તાજેતરના વર્ષોમાં, ઘણી સમાન નેટવર્ક સુરક્ષા ઘટનાઓ બની છે, જેમ કે મોટી સંખ્યામાં હોમ કેમેરા દ્વારા એકત્ર કરાયેલી છબીઓ ઓનલાઈન વેચાઈ રહી છે, અને સ્માર્ટ સ્પીકર યુઝરની ગોપનીયતાને લીક કરે છે.

ચોથું, ઈન્ટરનેટ ઓફ થિંગ્સ પ્લેટફોર્મની સુરક્ષા પર ધ્યાન આપવું જોઈએ. IoT ઉપકરણો, ક્લાઉડ પ્લેટફોર્મ, અને એપ્લિકેશન પ્લેટફોર્મ દરેક સમયે ડેટા સાથે ક્રિયાપ્રતિક્રિયા કરે છે. એકવાર આ પ્લેટફોર્મ હેક થઈ જાય, સમગ્ર IoT સિસ્ટમ નાશ પામશે. જ્યારે ક્લાઉડ પ્લેટફોર્મ અને એપ્લિકેશન પ્લેટફોર્મમાં સૉફ્ટવેર નબળાઈઓ અથવા ગોઠવણીની ભૂલો હોય છે, એપ્લીકેશન લેયર પર DDoS હુમલા કરવા અને સેવામાં વિક્ષેપ ઉભો કરવો ખૂબ જ સરળ છે. તે જ સમયે, ઈન્ટરનેટ ઓફ થિંગ્સ પ્લેટફોર્મ પણ એજન્ટોના અપૂરતા સુરક્ષા વ્યવસ્થાપન અને સપ્લાય ચેઈન પ્રદૂષણ જેવા જોખમોનો સામનો કરે છે. ની સપ્લાય ચેઇન IoT ઉપકરણો જટિલ છે. જો પ્લેટફોર્મમાં સપ્લાયર્સ માટે અપૂરતું સુરક્ષા નિયંત્રણ વ્યવસ્થાપન હોય, એ સાથે રોપવું સરળ છે "પાછળ નો દરવાજો" હાર્ડવેર મેન્યુફેક્ચરિંગ અને સોફ્ટવેર ડેવલપમેન્ટની પ્રક્રિયામાં. આ "પાછળ નો દરવાજો" અત્યંત છુપાયેલ છે, અને ઉપકરણ વિતરિત થયા પછી પણ તે શોધવાનું મુશ્કેલ છે. , એકવાર સક્ષમ, તે અમાપ જોખમોનું કારણ બનશે. તેથી, પ્લેટફોર્મ મેનેજર્સે જોખમ ઘટાડવા માટે સપ્લાય ચેઈન મોનિટરિંગ અને સુરક્ષા વ્યવસ્થાપન પ્રક્રિયામાં સુધારો કરવો જોઈએ.

ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યોરિટી રિસ્ક રિસ્પોન્સ વર્કની એડવાન્સમેન્ટ

તાજેતરના વર્ષોમાં, ઉદ્યોગ અને માહિતી ટેકનોલોજી મંત્રાલયના સમર્થન અને માર્ગદર્શન હેઠળ, ચાઇના એકેડેમી ઓફ ઇન્ફોર્મેશન એન્ડ કોમ્યુનિકેશન્સ ટેક્નોલોજીએ ઇન્ટરનેટ ઓફ થિંગ્સના સુરક્ષા જોખમોના પ્રતિભાવને સક્રિય અને સતત પ્રોત્સાહન આપવા સંબંધિત ઉદ્યોગ એકમો સાથે સહકાર આપ્યો છે..

પહેલું એ છે કે ઉદ્યોગ સંસ્થાઓની અગ્રણી ભૂમિકાને સંપૂર્ણ નાટક આપવું અને ઇન્ટરનેટ ઑફ થિંગ્સ સુરક્ષા સંબંધિત ધોરણોની તૈયારીને સક્રિયપણે પ્રોત્સાહન આપવું.. ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યુરિટી મોનિટરિંગ સ્ટાન્ડર્ડ સિસ્ટમના નિર્માણને વેગ આપો, ઈન્ટરનેટ ઓફ થિંગ્સ સુરક્ષા મોનિટરિંગ માટે શ્રેણીબદ્ધ ધોરણો વિકસાવો, અને પ્રમોટ કરો "ઇન્ટરનેટ ઓફ થિંગ્સ ટ્રાફિક સ્ક્રિનિંગ માટે તકનીકી આવશ્યકતાઓ અને પરીક્ષણ પદ્ધતિઓ", "ઇન્ટરનેટ ઑફ થિંગ્સ નેટવર્ક સિક્યુરિટી મોનિટરિંગ અને મેનેજમેન્ટ સિસ્ટમ માટેની તકનીકી આવશ્યકતાઓ", "ઈન્ટરનેટ ઓફ થિંગ્સ નેટવર્ક સિક્યુરિટી મોનિટરિંગ અને મેનેજમેન્ટ સિસ્ટમ ઈન્ટરફેસ ટેકનિકલ જરૂરીયાતો" અને "IoT ટર્મિનલ નેટવર્ક સુરક્ષા જોખમ વર્ગીકરણ અને ગ્રેડિંગ મૂલ્યાંકન પદ્ધતિ" અને ઈન્ટરનેટ ઓફ થિંગ્સ ઈન્ડસ્ટ્રીના સાઉન્ડ ડેવલપમેન્ટમાં મદદ કરવા માટે ઈન્ટરનેટ ઓફ થિંગ્સ નેટવર્ક સિક્યુરિટી મોનિટરિંગ સિસ્ટમ માટે સ્પષ્ટ અને સ્પષ્ટ ટેકનિકલ આવશ્યકતાઓ અને પરીક્ષણ પદ્ધતિઓ બનાવવા માટે અન્ય ઉદ્યોગ માનક પ્રોજેક્ટ્સની સ્થાપના કરવામાં આવી છે..

બીજું મૂળભૂત ટેલિકોમ્યુનિકેશન કંપનીઓના ઈન્ટરનેટ ઓફ થિંગ્સ બેઝને આવરી લેતી સુરક્ષા મોનિટરિંગ સિસ્ટમ બનાવવા માટે શરૂઆતમાં ઉદ્યોગના નેટવર્ક સંસાધનો અને તકનીકી ફાયદાઓ પર આધાર રાખવો.. સરકારી-એન્ટરપ્રાઈઝ લિંકેજ ઈન્ટરનેટ ઓફ થિંગ્સ બેઝિક સિક્યુરિટી એક્સેસ મોનિટરિંગ પ્લેટફોર્મ બનાવવામાં આવ્યું છે, જે સંગ્રહના કાર્યો ધરાવે છે, દેખરેખ, સંશોધન અને ચુકાદો, અને પ્રતિભાવ. ઈન્ટરનેટ ઓફ થિંગ્સની સમગ્ર સુરક્ષા પરિસ્થિતિની જાગૃતિ અને વિશ્લેષણ ક્ષમતાઓ બનાવવા માટે લાખો ટર્મિનલ્સનું નિરીક્ષણ કરવામાં આવે છે.. તે જ સમયે, પ્લેટફોર્મે IoT નબળાઈઓ જેવા ખતરનાક ગુપ્તચર ડેટાબેસેસ સ્થાપિત કર્યા છે, દૂષિત નેટવર્ક સંસાધનો, અને સુરક્ષા નિયમો. કરતાં વધુ એકઠું કર્યું છે 10,000 સુરક્ષા ઘટના નિયમો અને દૂષિત સંસાધનો, અને IoT વિકાસ વલણો જેવા કાર્યો ધરાવે છે, સુરક્ષા વલણો, અને વિશેષ વિષયો.

ત્રીજું IoT સુરક્ષા ખતરા શોધવા અને મૂલ્યાંકનની તકનીકી ક્ષમતાઓનું અન્વેષણ કરવા અને નિર્માણ કરવા માટે વિશેષ સંશોધન કરવાનું ચાલુ રાખવાનું છે.. ધારણા સ્તર દ્વારા સામનો કરવામાં આવતા સુરક્ષા જોખમો પર ધ્યાન કેન્દ્રિત કરો, નેટવર્ક સ્તર, અને ઇન્ટરનેટ ઓફ થિંગ્સનું એપ્લિકેશન લેયર, ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યોરિટી થ્રેટ ડિટેક્શન સિસ્ટમની પરફોર્મન્સ ઈવેલ્યુએશન ઈન્ડેક્સ સિસ્ટમ પર સંશોધન કરો, ઈન્ટરનેટ ઓફ થિંગ્સની ધમકી શોધવાના સાધનો અને શોધ પદ્ધતિઓથી સંબંધિત સૈદ્ધાંતિક અનામતને એકીકૃત કરો, અને ઈન્ટરનેટ ઓફ થિંગ્સ ટર્મિનલ્સ વિકસાવવા માટે સંબંધિત સાહસોને સક્રિયપણે માર્ગદર્શન આપે છે પ્રોડક્ટ એડવાન્સ્ડ ક્ષમતા મૂલ્યાંકન પ્રવૃત્તિઓ, હાર્ડવેર સુરક્ષામાં સુધારો, સોફ્ટવેર સુરક્ષા, નેટવર્ક સુરક્ષા, એપ્લિકેશન સુરક્ષા અને ડેટા સુરક્ષા મૂલ્યાંકન ક્ષમતાઓ, અને શરૂઆતમાં IoT સુરક્ષા જોખમની શોધ અને મૂલ્યાંકનની તકનીકી ક્ષમતાઓ બનાવે છે.

IoT સુરક્ષા જોખમો પર આધારિત વિચારો અને સૂચનો

પ્રથમ IoT સુરક્ષા-સંબંધિત ધોરણોના વિકાસ અને અમલીકરણને વેગ આપવાનું છે. IoT ટર્મિનલ સુરક્ષાનું સંશોધન અને વિકાસ કરો, નેટવર્ક સુરક્ષા, પ્લેટફોર્મ સુરક્ષા અને અન્ય ધોરણો, ના પુનરાવર્તનને પ્રોત્સાહન આપો IoT હોમ ગેટવે અને ગેટવે સુરક્ષા પરીક્ષણ ધોરણો, IoT સુરક્ષા મોનિટરિંગ સ્ટાન્ડર્ડ સિસ્ટમના નિર્માણને વેગ આપો, IoT ઉત્પાદન સુરક્ષા મૂલ્યાંકન કાર્યના વિકાસને માર્ગદર્શન આપે છે, અને IoT સુરક્ષાને વધુ વૈજ્ઞાનિક અને વ્યવસ્થિત દિશામાં વિકસાવવા માર્ગદર્શન આપે છે.

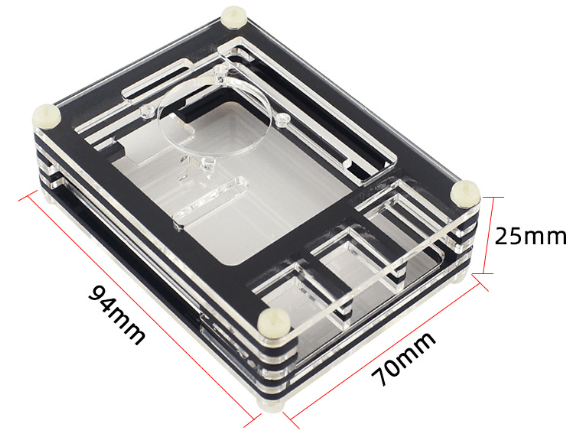

રાસ્પબેરી પી 4 - 9-કૂલિંગ ફેન સાથે લેયર એક્રેલિક કેસ - ચાર રંગોમાં રાસ્પબેરી પાઈ 4B પ્રોટેક્ટિવ કેસ

બીજું ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યુરિટી મોનિટરિંગની તકનીકી ક્ષમતાઓને સુધારવાનું ચાલુ રાખવાનું છે. મૂળભૂત ટેલિકોમ્યુનિકેશન એન્ટરપ્રાઈઝ ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યુરિટી મોનિટરિંગ ટેક્નોલોજી સિસ્ટમ બનાવો, ઈન્ટરનેટ ઓફ વ્હીકલ્સ જેવા સામાન્ય ઈન્ટરનેટ ઓફ થિંગ્સ એપ્લિકેશન દૃશ્યોની ટ્રાફિક સ્ક્રીનીંગ ક્ષમતાઓને મજબૂત બનાવો, ઔદ્યોગિક ઈન્ટરનેટ, અને સ્માર્ટ શહેરો, અને મોનિટરિંગ કવરેજના સંદર્ભમાં ડેટા રિપોર્ટિંગની ગુણવત્તામાં સુધારો, કાર્યાત્મક પૂર્ણતા, અને વ્યવસાય પરિપક્વતા. 5G ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યુરિટી મોનિટરિંગ પાઇલટ્સના નિર્માણને પ્રોત્સાહન આપો, ઈન્ટરનેટ ઓફ થિંગ્સ ખાનગી નેટવર્ક સુરક્ષા મોનિટરિંગ સિસ્ટમમાં સતત સુધારો, અને ઉદ્યોગ IoT સુરક્ષા પરિસ્થિતિ જાગૃતિ જેવી વ્યાપક ટેકનિકલ સપોર્ટ ક્ષમતાઓને વધારવી, જોખમ ચેતવણી, અને કટોકટી પ્રતિભાવ.

ત્રીજું છે ઈન્ટરનેટ ઓફ થિંગ્સ સુરક્ષા પરીક્ષણ અને મૂલ્યાંકન ટેકનોલોજી સિસ્ટમના નિર્માણને વેગ આપવાનો. સ્માર્ટ હોમ્સ અને ડિજિટલ ઉત્પાદન જેવા લાક્ષણિક દૃશ્યો માટે સુરક્ષા સિમ્યુલેશન અને ચકાસણી વાતાવરણ બનાવો, અને કોડ સુરક્ષા ઓડિટ હાથ ધરે છે, ઉચ્ચ જોખમની નબળાઈ સ્કેનિંગ, એક્સેસ કંટ્રોલ મિકેનિઝમ વેરિફિકેશન, ડેટા ટ્રાન્સમિશન સુરક્ષા પરીક્ષણ, નેટવર્ક નોડ ઓળખ પ્રમાણીકરણ મૂલ્યાંકન, વગેરે. IoT ટર્મિનલ્સ માટે, નેટવર્ક્સ, અને પ્લેટફોર્મ કામ કરે છે, નબળાઈ ખાણકામ જેવી તકનીકી ક્ષમતાઓનું નિર્માણ કરો, સિમ્યુલેટેડ હુમલાઓ, અને ગુપ્ત માહિતી સંગ્રહ, IoT સુરક્ષા અનુપાલન મૂલ્યાંકન અને પરીક્ષણ પ્રવૃત્તિઓ નિયમિતપણે હાથ ધરે છે, સમયસર સુરક્ષા જોખમો શોધો, અને તેમની પોતાની સુરક્ષા સુરક્ષા ક્ષમતાઓને વધારવા માટે IoT-સંબંધિત કંપનીઓને પ્રોત્સાહન આપે છે.

ઈન્ટરનેટ ઓફ એવરીથિંગ યુગમાં IoT સુરક્ષા કેવી રીતે સમાંતર વિકાસ કરી શકે છે

ચોથું છે ઈન્ટરનેટ ઓફ થિંગ્સ સિક્યોરિટી એન્ટરપ્રાઈઝના સહયોગી ઈનોવેશનને સતત મજબૂત બનાવવું. પર ધ્યાન કેન્દ્રિત કરો "ક્ષમતાની ખામીઓ" અને IoT ટર્મિનલ સુરક્ષાના તકનીકી વિકાસ દિશાઓ, નેટવર્ક સુરક્ષા, અને પ્લેટફોર્મ સુરક્ષા, IoT સુરક્ષા વિશેષ ભંડોળમાં રોકાણ વધારવું, IoT સુરક્ષા નવીનતા અને સાહસિકતા સ્પર્ધાઓ અને પરિષદો હાથ ધરવા, ઉદ્યોગમાં અપસ્ટ્રીમ અને ડાઉનસ્ટ્રીમ સંસાધનોને એકીકૃત કરો, અને ભેગા કરો "સરકાર-ઉદ્યોગ IoT સુરક્ષા ઉત્પાદનો અને ઉકેલોની સંખ્યાને વિકસાવવા અને પ્રોત્સાહન આપવા માટે, IoT ટર્મિનલ્સના સુરક્ષા સુરક્ષા સ્તરના સુધારણાને પ્રોત્સાહન આપે છે, નેટવર્ક્સ, પ્લેટફોર્મ અને ડેટા, અને IoT સુરક્ષા ઉદ્યોગના ઉચ્ચ-ગુણવત્તાના વિકાસને પ્રોત્સાહન આપે છે.

*આ લેખ માં પ્રકાશિત થયો હતો "કોમ્યુનિકેશન વર્લ્ડ"

મુદ્દો 925 ઓગસ્ટ 10, 2023 મુદ્દો 15

મૂળ શીર્ષક: "IoT સિક્યુરિટી રિસ્ક એનાલિસિસ એન્ડ કાઉન્ટરમેઝર્સ રિસર્ચ ઇન ધ ઈન્ટરનેટ ઓફ એવરીથિંગ એરા"