E-mail: anwenqq2690502116@gmail.com

In che modo la sicurezza IoT può svilupparsi in parallelo nell'era di Internet of Everything??

L'Internet of Things è il supporto principale della terza ondata dell'industria dell'informazione e della quarta rivoluzione industriale.

Ha generato molte industrie e imprese attraverso una profonda integrazione con vari settori, come l'Internet dei veicoli, Internet industriale, Rete intelligente, Città intelligente, e l'agricoltura intelligente. , assistenza medica intelligente, logistica intelligente, casa intelligente, usura intelligente, eccetera., hanno cambiato lo stile di vita delle persone e portato grande comodità nella vita quotidiana delle persone. Attualmente, l'industria globale dell'IoT si sta sviluppando rapidamente.

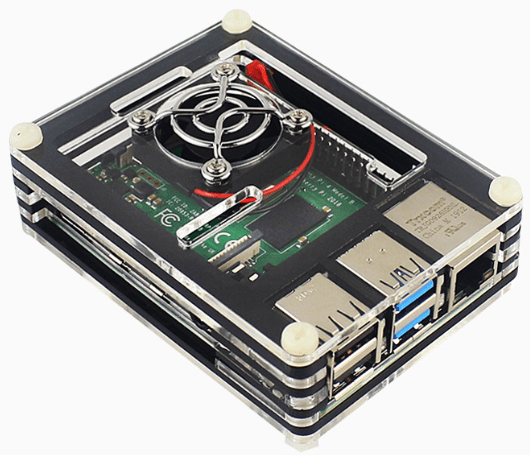

Raspberry Pi 4a generazione - IOT Raspberry Pi

L'economia mobile 2022 rilasciato da GSMA prevede che il numero di connessioni IoT cellulari autorizzate a livello globale raggiungerà 2.5 miliardi di 2023, e si stima che entro 2030, raggiungerà il numero di connessioni IoT cellulari autorizzate a livello globale 5.3 miliardi. .

Lo sviluppo dell'industria dell'Internet of Things nel mio paese è all'avanguardia nel mondo, e la costruzione di mobile Internet of Things è un leader globale. A partire dalla fine del 2022, è stato raggiunto il numero totale di connessioni terminali sulla rete mobile del mio paese 3.528 miliardi, di cui 1.845 miliardi di utenti di terminali IoT cellulari rappresentano il numero di "cosa" connessioni. Dalla fine di agosto 2022, il numero di "cosa" connessioni ha superato il numero di "persona" connessioni Dopo di che, la proporzione di "cosa" le connessioni sono aumentate 52.3%. L'Internet of Everything dà potere a migliaia di industrie. La scala dei terminali IoT cellulari applicati ai servizi pubblici, Internet dei veicoli, vendita al dettaglio intelligente, e la casa intelligente ha raggiunto 496 milioni, 375 milioni, 250 milioni, E 192 milioni di famiglie, rispettivamente.

Con l'avvento dell'era di Internet of Everything, sentiamo la convenienza e la velocità portate dall'ampia interconnessione, Consapevolezza globale, e telecomando, ma l'applicazione della tecnologia Internet of Things comporta anche nuovi rischi per la sicurezza della rete. Negli ultimi anni, attacchi informatici contro dispositivi IoT, sistemi, reti, e le piattaforme sono aumentate, che ha avuto un enorme impatto sulla privacy personale, produzione aziendale, operazioni cittadine, e anche la sicurezza nazionale.

La sicurezza IoT affronta nuove situazioni, nuovi rischi e nuove sfide

Primo, i rischi per la sicurezza dei dispositivi IoT sono importanti. I dispositivi IoT affrontano rischi per la sicurezza come i difetti di progettazione dell'hardware, vulnerabilità software e firmware, e la mancanza di meccanismi di autenticazione. Per controllare il costo dei dispositivi IoT, i produttori spesso scelgono hardware e chip a bassa potenza ed economici. Le prestazioni di calcolo e le funzioni di sicurezza di questi hardware sono spesso deboli, e non possono fornire un solido supporto di sicurezza, come la crittografia e a prova di manomissione. disegno ecc. La qualità del codice software dei dispositivi IoT non è uniforme, causando un gran numero di vulnerabilità del software. Le vulnerabilità comuni includono vulnerabilità di overflow del buffer, Vulnerabilità di command injection, eccetera. Gli aggressori possono utilizzare queste vulnerabilità per ottenere il controllo remoto dei dispositivi e quindi lanciare attacchi di rete. I meccanismi di autenticazione dell'identità e di controllo degli accessi dei dispositivi IoT non sono perfetti, con conseguente accesso anonimo a un gran numero di dispositivi IoT, o addirittura essere violati da aggressori per ottenere diritti di controllo tramite semplici password.

Per esempio, un gran numero di telecamere IoT ha attualmente il problema dell'accesso non autorizzato dopo che le password deboli sono state violate , può facilmente portare a un controllo dannoso, Attacchi DDoS, perdita di dati e altri incidenti di sicurezza, mettere in pericolo il normale funzionamento delle principali infrastrutture di rete.

Secondo, la sicurezza della rete Internet of Things è insufficiente. IL Internet delle cose is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. Nel processo di raccolta e trasmissione dei dati, affronta rischi per la sicurezza come l'intrusione nella rete e la perdita di dati. Il livello di percezione è la base tecnica per la percezione completa dell'Internet of Things. It mainly collects various information of objects through various sensori, and then transmits the data to the upper layer through NB-IoT, 3G, 4G, 5G e altre tecnologie di accesso. Tuttavia, i nodi del livello di percezione hanno dati enormi, protocolli diversi, singole funzioni, e risorse di calcolo e archiviazione limitate. Non possono fornire complesse capacità di protezione della sicurezza delle informazioni, e sono vulnerabili ad attacchi e danni dannosi durante il processo di raccolta dei dati, pregiudicare il normale funzionamento del sistema. Il livello di rete è il principale responsabile della trasmissione accurata dei dati raccolti dal livello di percezione. Tuttavia, a causa del complesso ambiente di rete dell'Internet of Things e delle risorse limitate dei nodi dell'Internet of Things, i dati non sono protetti dalla tecnologia di crittografia durante il processo di trasmissione, ed è estremamente vulnerabile agli attacchi man-in-the-middle. Gli aggressori possono ottenere illegalmente pacchetti di dati nel percorso di comunicazione, leggere direttamente i dati in chiaro o modificare i pacchetti di dati per distruggere l'integrità dei dati. Questo metodo di attacco è facile da implementare ma difficile da prevenire, che porterà a una grande quantità di perdita di dati sensibili. Allo stesso tempo, a causa della definizione poco chiara del confine della rete Internet of Things, gli aggressori possono accedere alla rete mascherandosi da gateway o nodo utente, e lanciare ulteriori attacchi a componenti e dispositivi di rete dopo aver ottenuto i diritti di accesso alla rete.

Il terzo è il frequente scoppio di problemi di sicurezza dei dati di Internet of Things. L'Internet of Things genererà e condividerà enormi quantità di dati in base alle proprie proprietà di interconnessione, e questi dati presenteranno molti rischi per la sicurezza durante il processo di archiviazione, utilizzo, e condivisione. Quando i dati vengono archiviati su dispositivi e piattaforme con protezione di sicurezza insufficiente, sarà rubato direttamente dagli aggressori. Quando non esiste un rigoroso meccanismo di controllo degli accessi nel processo di utilizzo e condivisione dei dati, altri possono ottenere o persino utilizzare dati sensibili dell'utente senza autorizzazione, che influenzano la normale produzione e la vita degli utenti. L'Unire 42 team di intelligence sulle minacce monitorato 1.2 milioni di dispositivi IoT negli Stati Uniti e l'ho scoperto 98% dei dispositivi IoT non sono crittografati, comportando rischi di privacy personale e fuga di dati. Negli ultimi anni, ci sono stati molti incidenti di sicurezza di rete simili, come le immagini raccolte da un gran numero di telecamere domestiche vendute online, e altoparlanti intelligenti che trapelano la privacy degli utenti.

Il quarto, si dovrebbe prestare attenzione alla sicurezza della piattaforma Internet of Things. Dispositivi IoT, piattaforme cloud, e le piattaforme applicative interagiscono continuamente con i dati. Una volta che queste piattaforme sono state violate, l'intero sistema IoT verrà distrutto. Quando sono presenti vulnerabilità software o errori di configurazione nella piattaforma cloud e nella piattaforma dell'applicazione, è molto facile provocare attacchi DDoS a livello di applicazione e causare l'interruzione del servizio. Allo stesso tempo, la piattaforma Internet of Things affronta anche rischi come una gestione insufficiente della sicurezza degli agenti e l'inquinamento della catena di approvvigionamento. La filiera di Dispositivi IoT è complesso. Se la piattaforma ha una gestione del controllo di sicurezza insufficiente per i fornitori, è facile da impiantare con a "porta sul retro" nel processo di produzione hardware e sviluppo software. Questo "porta sul retro" è estremamente nascosto, ed è ancora difficile da trovare dopo la consegna del dispositivo. , Una volta abilitato, causerà rischi incommensurabili. Perciò, i gestori di piattaforme dovrebbero migliorare il monitoraggio della catena di approvvigionamento e i processi di gestione della sicurezza per ridurre i rischi.

Avanzamento del lavoro di risposta ai rischi per la sicurezza dell'Internet of Things

Negli ultimi anni, con il supporto e la guida del Ministero dell'Industria e dell'Information Technology, La China Academy of Information and Communications Technology ha collaborato con le unità del settore pertinenti per promuovere attivamente e costantemente la risposta ai rischi per la sicurezza dell'Internet of Things.

Il primo è dare pieno spazio al ruolo guida delle organizzazioni di settore e promuovere attivamente la preparazione di standard relativi alla sicurezza dell'Internet of Things. Accelerare la costruzione del sistema standard di monitoraggio della sicurezza dell'Internet of Things, sviluppare una serie di standard per il monitoraggio della sicurezza dell'Internet of Things, e promuovere il "Requisiti tecnici e metodi di test per lo screening del traffico Internet of Things", "Requisiti tecnici per il sistema di monitoraggio e gestione della sicurezza della rete Internet of Things", "Requisiti tecnici dell'interfaccia del sistema di monitoraggio e gestione della sicurezza di rete dell'Internet of Things" E "Metodo di classificazione e classificazione dei rischi per la sicurezza della rete dei terminali IoT" e sono stati stabiliti altri progetti standard del settore per creare requisiti tecnici chiari e chiari e metodi di test per il sistema di monitoraggio della sicurezza della rete dell'Internet delle cose per aiutare il solido sviluppo dell'industria dell'Internet delle cose.

Il secondo è fare affidamento sulle risorse di rete e sui vantaggi tecnologici del settore per costruire inizialmente un sistema di monitoraggio della sicurezza che copra le basi dell'Internet of Things delle società di telecomunicazioni di base. È stata creata una piattaforma di monitoraggio dell'accesso alla sicurezza di base dell'Internet of Things per il collegamento tra governo e impresa, che ha funzioni di raccolta, monitoraggio, ricerca e giudizio, e risposta. Centinaia di milioni di terminali vengono monitorati per formare le capacità di consapevolezza e analisi della situazione di sicurezza complessiva dell'Internet delle cose. Allo stesso tempo, la piattaforma ha stabilito database di informazioni sulle minacce come le vulnerabilità IoT, risorse di rete dannose, e regole di sicurezza. Ha accumulato più di 10,000 regole degli eventi di sicurezza e risorse dannose, e ha funzioni come le tendenze di sviluppo dell'IoT, tendenze della sicurezza, e temi speciali.

Il terzo è continuare a svolgere ricerche speciali per esplorare e sviluppare le capacità tecniche di rilevamento e valutazione delle minacce alla sicurezza dell'IoT. Concentrati sui rischi per la sicurezza affrontati dal livello di percezione, livello di rete, e livello applicativo dell'Internet of Things, svolgere ricerche sul sistema di indici di valutazione delle prestazioni del sistema di rilevamento delle minacce alla sicurezza dell'Internet of Things, consolidare le riserve teoriche relative agli strumenti di rilevamento delle minacce e ai metodi di rilevamento dell'Internet of Things, e guidare attivamente le imprese interessate a sviluppare terminali Internet of Things Attività di valutazione delle capacità avanzate del prodotto, migliorare la sicurezza dell'hardware, sicurezza del software, sicurezza della rete, capacità di valutazione della sicurezza delle applicazioni e della sicurezza dei dati, e inizialmente formano le capacità tecniche di rilevamento e valutazione delle minacce alla sicurezza dell'IoT.

Pensieri e suggerimenti basati sui rischi per la sicurezza IoT

Il primo è accelerare lo sviluppo e l'implementazione degli standard relativi alla sicurezza IoT. Svolgere la ricerca e lo sviluppo della sicurezza dei terminali IoT, sicurezza della rete, sicurezza della piattaforma e altri standard, promuovere la revisione di Gateway domestico IoT e standard di test di sicurezza del gateway, accelerare la costruzione del sistema standard di monitoraggio della sicurezza IoT, guidare lo sviluppo del lavoro di valutazione della sicurezza dei prodotti IoT, e guidare lo sviluppo della sicurezza IoT in una direzione più scientifica e sistematica.

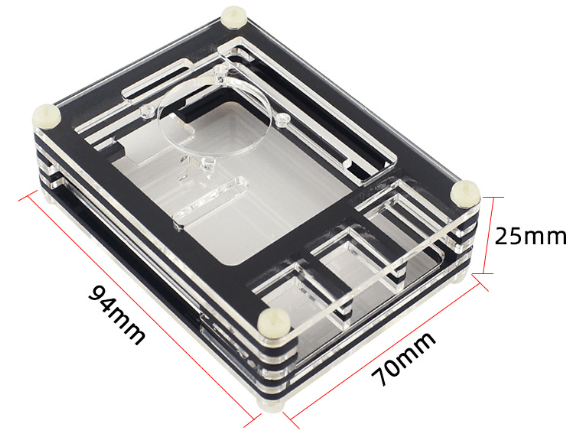

Lampone Pi 4 - 9-Custodia a strati in acrilico con ventola di raffreddamento - Custodia protettiva Raspberry Pi 4B in quattro colori

Il secondo è continuare a migliorare le capacità tecniche del monitoraggio della sicurezza dell'Internet of Things. Costruire un sistema di tecnologia di monitoraggio della sicurezza dell'Internet of Things di base per l'impresa di telecomunicazioni, rafforzare le capacità di screening del traffico dei tipici scenari applicativi dell'Internet of Things come l'Internet of Vehicles, Internet industriale, e città intelligenti, e migliorare la qualità della comunicazione dei dati in termini di copertura del monitoraggio, completezza funzionale, e maturità aziendale. Promuovere la costruzione di progetti pilota di monitoraggio della sicurezza dell'Internet of Things 5G, migliorare continuamente il sistema di monitoraggio della sicurezza della rete privata di Internet of Things, e migliorare le capacità di supporto tecnico completo come la consapevolezza della situazione di sicurezza IoT del settore, avviso di rischio, e risposta alle emergenze.

Il terzo è quello di accelerare la costruzione del sistema tecnologico di test e valutazione della sicurezza dell'Internet of Things. Crea un ambiente di simulazione e verifica della sicurezza per scenari tipici come case intelligenti e produzione digitale, ed eseguire audit di sicurezza del codice, scansione delle vulnerabilità ad alto rischio, verifica del meccanismo di controllo degli accessi, test di sicurezza della trasmissione dei dati, valutazioni di autenticazione dell'identità del nodo di rete, eccetera. per terminali IoT, reti, e piattaforme di lavoro, costruire capacità tecniche come il vulnerability mining, attacchi simulati, e la raccolta di informazioni, svolgere regolarmente attività di valutazione e test della conformità della sicurezza IoT, scoprire i rischi per la sicurezza in modo tempestivo, e promuovere le aziende legate all'IoT per migliorare le proprie capacità di protezione della sicurezza.

In che modo la sicurezza IoT può svilupparsi in parallelo nell'era di Internet of Everything?

Il quarto è rafforzare continuamente l'innovazione collaborativa delle imprese di sicurezza dell'Internet of Things. Concentrati sul "carenze di capacità" e le direzioni di sviluppo tecnologico della sicurezza dei terminali IoT, sicurezza della rete, e sicurezza della piattaforma, aumentare gli investimenti in fondi speciali per la sicurezza IoT, organizzare concorsi e conferenze sull'innovazione della sicurezza dell'IoT e sull'imprenditorialità, integrare le risorse a monte ea valle del settore, e raccogliere "governo-industria Coltivare e promuovere una serie di prodotti e soluzioni di sicurezza IoT, promuovere il miglioramento del livello di protezione della sicurezza dei terminali IoT, reti, piattaforme e dati, e promuovere lo sviluppo di alta qualità del settore della sicurezza IoT.

*Questo articolo è stato pubblicato in "Mondo della comunicazione"

Problema 925 agosto 10, 2023 Problema 15

Titolo originale: "Analisi dei rischi per la sicurezza IoT e ricerca contromisure nell'era di Internet of Everything"