Retpoŝto: anwenqq2690502116@gmail.com

Kiel IoT-sekureco povas disvolvi paralele en la epoko de Interreto de Ĉio?

La Interreto de Aĵoj estas la kerna subteno de la tria ondo de la informa industrio kaj la kvara industria revolucio.

Ĝi generis multajn industriojn kaj entreprenojn per profunda integriĝo kun diversaj industrioj, kiel Interreto de Veturiloj, Industria Interreto, Inteligenta Reto, Inteligenta Urbo, kaj Smart Agriculture. , inteligenta medicina prizorgo, inteligenta loĝistiko, inteligenta hejmo, inteligenta vesto, ktp., ŝanĝis la vivstilojn de homoj kaj alportis grandan oportunon al la ĉiutaga vivo de homoj. Nuntempe, la tutmonda IoT-industrio disvolviĝas rapide.

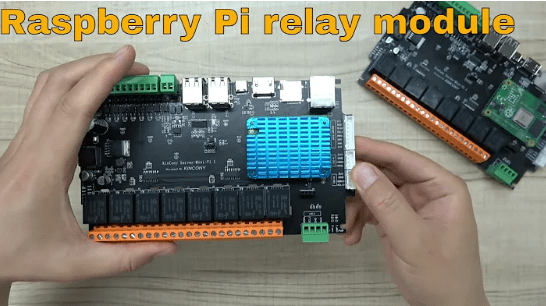

Raspberry Pi 4-a generacio - IOT Raspberry Pi

La Poŝtelefona Ekonomio 2022 liberigita de GSMA antaŭdiras, ke la nombro da tutmondaj rajtigitaj ĉelaj IoT-konektoj atingos 2.5 miliardo en 2023, kaj oni taksas, ke per 2030, la nombro da tutmondaj rajtigitaj ĉelaj IoT-konektoj atingos 5.3 miliardo. .

La disvolviĝo de la industrio de Interreto de Aĵoj de mia lando estas ĉe la avangardo de la mondo, kaj la konstruado de movebla Interreto de Aĵoj estas tutmonda gvidanto. Ekde la fino de 2022, la totala nombro de terminalaj konektoj en la poŝtelefona reto de mia lando atingis 3.528 miliardo, el kiuj 1.845 miliardoj da ĉelaj IoT terminalaj uzantoj reprezentas la nombron da "afero" rilatoj. Ekde la fino de aŭgusto 2022, la nombro de "afero" konektoj superis la nombron de "persono" rilatoj Post tio, la proporcio de "afero" rilatoj altiĝis al 52.3%. La Interreto de Ĉio povigas milojn da industrioj. La skalo de ĉelaj IoT-terminaloj aplikitaj al publikaj servoj, Interreto de Veturiloj, inteligenta podetala komerco, kaj inteligenta hejmo atingis 496 miliono, 375 miliono, 250 miliono, kaj 192 milionoj da hejmoj, respektive.

Kun la apero de la epoko de Interreto de Ĉio, ni sentas la oportunon kaj rapidecon alportitan de ampleksa interkonekto, tutmonda konscio, kaj teleregilo, sed la apliko de Interreto de Aĵoj-teknologio ankaŭ alportas novajn retajn sekurecajn riskojn. En la lastaj jaroj, ciberatakoj kontraŭ IoT-aparatoj, sistemoj, retoj, kaj platformoj pligrandiĝis, kiu havis grandegan efikon al persona privateco, entreprena produktado, urbaj operacioj, kaj eĉ nacia sekureco.

IoT-sekureco alfrontas novajn situaciojn, novaj riskoj kaj novaj defioj

Unue, la sekurecaj riskoj de IoT-aparatoj estas elstaraj. IoT-aparatoj alfrontas sekurecajn riskojn kiel ekzemple aparatardezajnaj difektoj, vulnerabilidades de programaro kaj firmware, kaj manko de aŭtentikigmekanismoj. Por kontroli la koston de IoT-aparatoj, fabrikistoj ofte elektas malalt-potencan kaj malmultekostajn aparataron kaj blatojn. La komputika efikeco kaj sekurecaj funkcioj de ĉi tiuj aparataro ofte estas malfortaj, kaj ili ne povas provizi solidan sekurecan subtenon, kiel ĉifrado kaj kontraŭfrapo. dezajno ktp. La softvarkodkvalito de IoT-aparatoj estas malebena, rezultigante grandan nombron da programaraj vundeblecoj. Oftaj vundeblecoj inkluzivas bufrosuperfluajn vundeblecojn, komandaj injektaj vundeblecoj, ktp. Atakantoj povas uzi ĉi tiujn vundeblecojn por malproksime akiri kontrolon de aparatoj kaj poste lanĉi retajn atakojn. La identecaj aŭtentikigaj kaj alirkontrolaj mekanismoj de IoT-aparatoj ne estas perfektaj, rezultigante grandan nombron da IoT-aparatoj aliritaj anonime, aŭ eĉ esti rompita de atakantoj por akiri kontrolrajtojn per simplaj pasvortoj.

Ekzemple, granda nombro da IoT-fotiloj nuntempe havas la problemon de neaŭtorizita aliro post kiam malfortaj pasvortoj estas fenditaj , povas facile konduki al malica kontrolo, DDoS-atakoj, datumfluo kaj aliaj sekurecaj okazaĵoj, endanĝerigante la normalan funkciadon de ŝlosila reto-infrastrukturo.

Due, la reto-sekureco de Interreto de Aĵoj estas nesufiĉa. La Interreto de Aĵoj is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. En la procezo de kolekto de datumoj kaj transdono de datumoj, ĝi alfrontas sekurecajn riskojn kiel retan entrudiĝon kaj datumfluadon. La percepttavolo estas la teknika bazo por la ampleksa percepto de la Interreto de Aĵoj. It mainly collects various information of objects through various sensiloj, and then transmits the data to the upper layer through NB-IoT, 3G, 4G, 5G kaj aliaj alirteknologioj. Tamen, la percepttavolaj nodoj havas grandegajn datumojn, diversaj protokoloj, unuopaj funkcioj, kaj limigitaj komputikaj kaj stokaj rimedoj. Ili ne povas provizi kompleksajn informsekurecajn protektokapablojn, kaj estas vundeblaj al malicaj atakoj kaj damaĝoj dum la datumkolekta procezo, influante la normalan funkciadon de la sistemo. La retotavolo ĉefe respondecas pri precize elsendado de la datumoj kolektitaj de la percepttavolo. Tamen, pro la kompleksa reto medio de la Interreto de Aĵoj kaj la limigitaj resursoj de la nodoj de Interreto de Aĵoj, al la datumoj mankas ĉifra teknologio protekto dum la transdono procezo, kaj estas ekstreme vundebla al man-en-la-mezaj atakoj. Atakantoj povas kontraŭleĝe akiri datumpakaĵojn en la komunika vojo, rekte legu klartekstajn datumojn aŭ modifi datumpakaĵojn por detrui datumintegrecon. Ĉi tiu atakmetodo estas facile efektivigebla sed malfacile preventebla, kiu kondukos al granda kvanto de sentema datumfluo. Samtempe, pro la neklara difino de la retolimo de la Interreto de Aĵoj, atakantoj povas aliri la reton maskante kiel enirejo aŭ uzantnodo, kaj lanĉi pliajn atakojn kontraŭ retaj komponantoj kaj aparatoj post akiro de retrajtoj.

La tria estas la ofta eksplodo de problemoj pri datumoj pri sekureco de Interreto de Aferoj. La Interreto de Aĵoj generos kaj dividos amasajn kvantojn da datumoj bazitaj sur siaj propraj interkonektrajtoj, kaj ĉi tiuj datumoj havos multajn sekurecajn riskojn en la procezo de stokado, uzi, kaj kundivido. Kiam datumoj estas stokitaj sur aparatoj kaj platformoj kun nesufiĉa sekureca protekto, ĝi estos rekte ŝtelita de atakantoj. Kiam ne ekzistas strikta alirkontrola mekanismo en la procezo de uzado de datumoj kaj kundivido de datumoj, aliaj povas akiri aŭ eĉ uzi uzantajn sentemajn datumojn sen permeso, influante la normalan produktadon kaj vivon de uzantoj. La Unuiĝo 42 minaca spionteamo monitorita 1.2 milionoj da IoT-aparatoj en Usono kaj trovis tion 98% de IoT-aparatoj ne estas ĉifritaj, prezentante riskojn de persona privateco kaj datumfluado. En la lastaj jaroj, okazis multaj similaj retsekurecaj okazaĵoj, kiel bildoj kolektitaj de granda nombro da hejmaj fotiloj vendataj interrete, kaj inteligentaj laŭtparoliloj likantaj uzantan privatecon.

Kvara, la sekureco de la Interreto de Aĵoj-platformo devas esti atentita. IoT-aparatoj, nubaj platformoj, kaj aplikaĵplatformoj interagas kun datumoj la tutan tempon. Post kiam ĉi tiuj platformoj estas hakitaj, la tuta IoT-sistemo estos detruita. Kiam estas programaraj vundeblecoj aŭ agordaj eraroj en la nuba platformo kaj aplikaĵa platformo, estas tre facile kaŭzi DDoS-atakojn ĉe la aplikaĵa tavolo kaj kaŭzi servointerrompon. Samtempe, la Interreto de Aĵoj-platformo ankaŭ alfrontas riskojn kiel ekzemple nesufiĉa sekureca administrado de agentoj kaj provizoĉenpoluado. La provizoĉeno de IoT-aparatoj estas kompleksa. Se la platformo havas nesufiĉan sekureckontrolan administradon por provizantoj, estas facile enplantiĝi kun a "malantaŭa pordo" en la procezo de aparataro-produktado kaj programaro-disvolviĝo. Ĉi tio "malantaŭa pordo" estas ekstreme kaŝita, kaj ĝi estas ankoraŭ malfacile trovebla post kiam la aparato estas liverita. , Unufoje ebligita, ĝi kaŭzos nemezureblajn riskojn. Tial, platformmanaĝeroj devus plibonigi provizoĉenmonitoradon kaj sekurecadministradprocezojn por redukti riskojn.

Akcelo de Interreto de Aĵoj Sekureco-Riska Responda Laboro

En la lastaj jaroj, sub la subteno kaj gvidado de la Ministerio pri Industrio kaj Informa Teknologio, Ĉina Akademio de Informa kaj Komunika Teknologio kunlaboris kun koncernaj industriaj unuoj por aktive kaj konstante antaŭenigi la respondon al sekurecaj riskoj de Interreto de Aĵoj..

La unua estas doni plenan ludon al la gvida rolo de industriaj organizoj kaj aktive antaŭenigi la preparadon de normoj rilataj al sekureco de Interreto de Aĵoj.. Akcelu la konstruadon de la norma sistemo pri monitorado pri sekureco de Interreto de Aĵoj, evoluigi serion da normoj por sekurecmonitorado de Interreto de Aĵoj, kaj promocii la "Teknikaj Postuloj kaj Testo-Metodoj por Interreto de Aĵoj-Trafik-Rastrumo", "Teknikaj Postuloj por Interreto de Aĵoj Reta Sekureco-Monitorado kaj Administra Sistemo", "Interreto de Aĵoj Reto Sekureco Monitorado kaj Administra Sistemo Interfaco Teknikaj Postuloj" kaj "IoT Terminal Network Security Risk Klasifiko kaj Grading Evaluation Method" kaj aliaj industriaj normaj projektoj estis establitaj por konstrui klarajn kaj klarajn teknikajn postulojn kaj testajn metodojn por la retsekureca monitora sistemo de Interreto de Aĵoj por helpi la solidan disvolviĝon de la industrio de Interreto de Aĵoj..

La dua estas fidi la retajn rimedojn kaj teknologiajn avantaĝojn de la industrio por komence konstrui sekurecan monitoradsistemon kovrantan la interreton de aferoj bazoj de bazaj telekomunikaj kompanioj.. Registaro-entreprena ligo Interreto de Aĵoj baza sekureca alirmonitoradplatformo estis konstruita, kiu havas la funkciojn de kolekto, monitorado, esploro kaj juĝo, kaj respondo. Centoj da milionoj da terminaloj estas monitoritaj por formi la ĝeneralan sekurecan situacion konscion kaj analizkapablojn de la Interreto de Aĵoj.. Samtempe, la platformo establis datumbazojn pri minaco-inteligenteco kiel ekzemple IoT vundeblecoj, malicaj retaj rimedoj, kaj sekurecaj reguloj. Ĝi amasigis pli ol 10,000 reguloj pri sekurecaj eventoj kaj malicaj rimedoj, kaj havas funkciojn kiel IoT evoluaj tendencoj, sekurecaj tendencoj, kaj specialaj temoj.

La tria estas daŭrigi fari specialan esploradon por esplori kaj konstrui la teknikajn kapablojn de IoT sekureca minaco detekto kaj taksado.. Fokusu sur la sekurecaj riskoj alfrontataj de la percepttavolo, reto tavolo, kaj aplika tavolo de la Interreto de Aĵoj, fari esploradon pri la agado-taksa indeksa sistemo de la sistemo de detekto de sekurecaj minacoj de Interreto de Aĵoj, plifirmigi la teoriajn rezervojn rilatajn al la minacaj detektaj iloj kaj detektaj metodoj de la Interreto de Aĵoj, kaj aktive gvidi koncernajn entreprenojn por disvolvi terminalojn de Interreto de Aĵoj Produktaj altnivelaj kapablecaj taksadoj, plibonigi aparatan sekurecon, softvara sekureco, reto sekureco, Aplika sekureco kaj datumoj sekureco taksado kapabloj, kaj komence formas la teknikajn kapablojn de IoT sekureca minaco detekto kaj taksado.

Pensoj kaj Sugestoj Bazitaj sur Sekurecaj Riskoj de IoT

La unua estas akceli la evoluon kaj efektivigon de IoT sekurec-rilataj normoj. Faru la esploradon kaj evoluon de IoT-termina sekureco, reto sekureco, platforma sekureco kaj aliaj normoj, promocii la revizion de IoT hejma enirejo kaj enirejaj sekurecaj testaj normoj, akceli la konstruadon de la norma sistemo pri sekureca monitorado de IoT, gvidi la disvolviĝon de IoT produkto sekureca taksado laboro, kaj gvidi la IoT-sekurecon Evoluigi en pli scienca kaj sistema direkto.

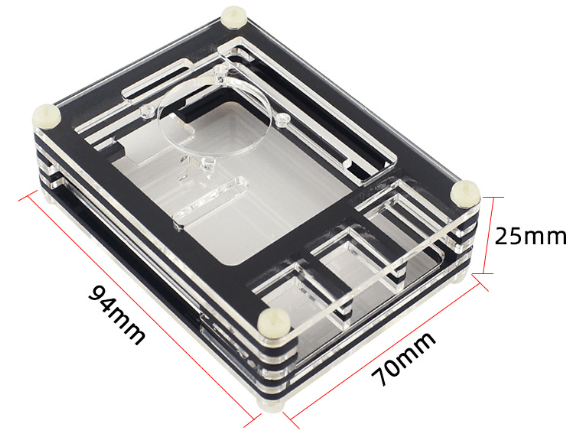

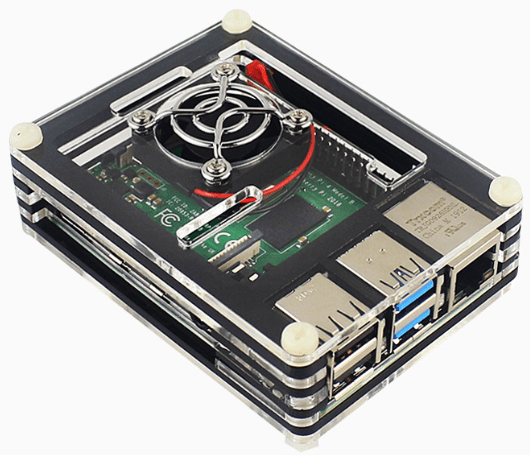

Raspberry Pi 4 - 9-Tavola Akrila Kazo kun Malvarmiga Ventilo - Protekta Kazo Raspberry Pi 4B en Kvar Koloroj

La dua estas daŭre plibonigi la teknikajn kapablojn de sekurecmonitorado de Interreto de Aĵoj. Konstruu bazan telekomunikan entreprenon Interreto de Aĵoj-sekureca monitora teknologiosistemo, plifortigi la trafikajn ekzamenajn kapablojn de tipaj aplikaĵscenaroj de Interreto de Aĵoj kiel Interreto de Veturiloj, Industria Interreto, kaj inteligentaj urboj, kaj plibonigi la kvaliton de datuma raportado laŭ monitora kovrado, funkcia kompleteco, kaj komerca matureco. Antaŭenigu la konstruadon de 5G Interreto de Aĵoj-sekureca monitorado de pilotoj, senĉese plibonigas la sistemon de monitorado pri privata reto pri interreto de aferoj, kaj plibonigi la ampleksajn teknikajn subtenajn kapablojn kiel industrio-IoT-sekureca situaciokonscio, riska averto, kaj kriz-respondo.

La tria estas akceli la konstruadon de la sekureca testado kaj taksada teknologiosistemo de Interreto de Aĵoj. Konstruu sekurecan simuladon kaj kontrolan medion por tipaj scenaroj kiel inteligentaj hejmoj kaj cifereca produktado, kaj fari kodajn sekurecajn reviziojn, skanado de vundebleco de alta risko, kontrolo de mekanismo de kontrolo de aliro, provo de sekureco de transdono de datumoj, retnodaj identecaŭtentikaj taksadoj, ktp. por IoT-terminaloj, retoj, kaj platformoj Laboro, konstrui teknikajn kapablojn kiel vundebleco-minado, simulitaj atakoj, kaj spionkolekto, regule efektivigu IoT-sekurecan konformectakson kaj testajn agadojn, malkovru sekurecajn riskojn ĝustatempe, kaj promocii IoT-rilatajn kompaniojn por plibonigi siajn proprajn sekurecprotektajn kapablojn.

Kiel IoT-sekureco povas disvolvi paralele en la epoko de Interreto de Ĉio

La kvara estas senĉese plifortigi la kunlaboran novigon de sekurecaj entreprenoj pri Interreto de Aferoj. Fokuso sur la "kapacitaj mankoj" kaj teknologiaj evoluaj direktoj de IoT-termina sekureco, reto sekureco, kaj platforma sekureco, pliigi investon en specialaj financoj pri sekureco de IoT, efektivigi IoT-sekurecan novigadon kaj entreprenemajn konkursojn kaj konferencojn, integri kontraŭflue kaj laŭflue rimedoj en la industrio, kaj kolekti "registaro-industrio Kulturi kaj promocii kelkajn sekurecproduktojn kaj solvojn de IoT, antaŭenigi la plibonigon de la sekureca protekta nivelo de IoT-terminaloj, retoj, platformoj kaj datumoj, kaj antaŭenigi la altkvalitan disvolviĝon de la sekureca industrio de IoT.

*Ĉi tiu artikolo estis publikigita en "Komunika Mondo"

Temo 925 Aŭgusto 10, 2023 Temo 15

Originala Titolo: "Analizo de Risko de Sekureco de IoT kaj Esploro pri Kontraŭrimedoj en la Interreto de Ĉio-Epoko"