E-mail: anwenqq2690502116@gmail.com

Jak bezpieczeństwo IoT może rozwijać się równolegle w dobie Internetu Wszechrzeczy?

Internet rzeczy jest podstawowym wsparciem trzeciej fali przemysłu informacyjnego i czwartej rewolucji przemysłowej.

Dzięki głębokiej integracji z różnymi branżami zrodził wiele branż i firm, jak Internet pojazdów, Internet przemysłowy, Inteligentna sieć, Inteligentne miasto, i Inteligentne Rolnictwo. , inteligentna opieka medyczna, inteligentna logistyka, inteligentny dom, inteligentne zużycie, itp., zmieniły styl życia ludzi i wniosły wielką wygodę do ich codziennego życia. Obecnie, światowy przemysł IoT rozwija się bardzo szybko.

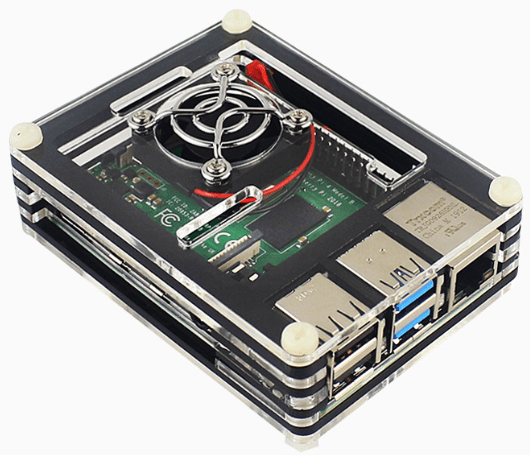

Raspberry Pi 4 generacji - IOT Raspberry Pi

Ekonomia mobilna 2022 opublikowane przez GSMA przewiduje, że liczba globalnych autoryzowanych połączeń komórkowych IoT osiągnie 2.5 miliard w 2023, i szacuje się, że o godz 2030, osiągnie liczbę globalnych autoryzowanych połączeń komórkowych IoT 5.3 miliard. .

Rozwój branży Internetu Rzeczy w moim kraju znajduje się w światowej czołówce, i budowy mobilnego Internetu Rzeczy jest światowym liderem. Stan na koniec ub 2022, łączna liczba połączeń terminalowych w sieci komórkowej mojego kraju została osiągnięta 3.528 miliard, z którego 1.845 miliard użytkowników mobilnych terminali IoT reprezentuje liczbę "rzecz" znajomości. Od końca sierpnia br 2022, Liczba "rzecz" liczba połączeń przekroczyła liczbę "osoba" połączenia Po tym, proporcja "rzecz" liczba połączeń wzrosła do 52.3%. Internet Wszechrzeczy wspiera tysiące branż. Skala terminali komórkowych IoT w usługach publicznych, Internet pojazdów, inteligentny handel detaliczny, i inteligentny dom osiągnął 496 milion, 375 milion, 250 milion, I 192 milionów gospodarstw domowych, odpowiednio.

Wraz z nadejściem ery Internetu Wszechrzeczy, czujemy wygodę i szybkość, jakie dają rozległe połączenia międzysieciowe, globalna Świadomość, i zdalne sterowanie, ale zastosowanie technologii Internetu rzeczy niesie ze sobą również nowe zagrożenia dla bezpieczeństwa sieci. W ostatnich latach, cyberataki na urządzenia IoT, systemy, sieci, i platform rośnie, co miało ogromny wpływ na prywatność, produkcja przedsiębiorstwa, operacje miasta, a nawet bezpieczeństwa narodowego.

Bezpieczeństwo IoT staje w obliczu nowych sytuacji, nowe zagrożenia i nowe wyzwania

Pierwszy, zagrożenia bezpieczeństwa związane z urządzeniami IoT są widoczne. Urządzenia IoT są narażone na zagrożenia bezpieczeństwa, takie jak wady projektowe sprzętu, luki w oprogramowaniu i oprogramowaniu układowym, oraz brak mechanizmów uwierzytelniania. W celu kontrolowania kosztów urządzeń IoT, producenci często wybierają niskoenergetyczny i tani sprzęt i chipy. Wydajność obliczeniowa i funkcje bezpieczeństwa tego sprzętu są często słabe, i nie mogą zapewnić solidnego wsparcia bezpieczeństwa, takie jak szyfrowanie i zabezpieczenie przed manipulacją. projekt itp. Jakość kodu oprogramowania urządzeń IoT jest nierówna, co skutkuje dużą liczbą luk w oprogramowaniu. Typowe luki w zabezpieczeniach obejmują luki w zabezpieczeniach związane z przepełnieniem bufora, luki w zabezpieczeniach wstrzykiwania poleceń, itp. Atakujący mogą wykorzystać te luki do zdalnego przejęcia kontroli nad urządzeniami, a następnie przeprowadzić ataki sieciowe. Mechanizmy uwierzytelniania tożsamości i kontroli dostępu urządzeń IoT nie są doskonałe, co skutkuje anonimowym dostępem do dużej liczby urządzeń IoT, lub nawet złamanie przez atakujących w celu uzyskania uprawnień kontrolnych za pomocą prostych haseł.

Na przykład, duża liczba kamer IoT ma obecnie problem z nieautoryzowanym dostępem po złamaniu słabych haseł , może łatwo doprowadzić do złośliwej kontroli, ataki DDoS, wyciek danych i inne incydenty związane z bezpieczeństwem, zagrażające normalnemu działaniu kluczowej infrastruktury sieciowej.

Drugi, bezpieczeństwo sieci Internet of Things jest niewystarczające. Ten Internet przedmiotów is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. W procesie zbierania i przesyłania danych, jest narażony na zagrożenia bezpieczeństwa, takie jak włamania do sieci i wycieki danych. Warstwa percepcji jest techniczną podstawą kompleksowego postrzegania Internetu Rzeczy. It mainly collects various information of objects through various czujniki, and then transmits the data to the upper layer through NB-IoT, 3G, 4G, 5G i inne technologie dostępu. Jednakże, węzły warstwy percepcji mają ogromne dane, różnorodne protokoły, pojedyncze funkcje, oraz ograniczone zasoby obliczeniowe i pamięci masowej. Nie mogą zapewnić złożonych możliwości ochrony bezpieczeństwa informacji, i są podatne na złośliwe ataki i szkody podczas procesu gromadzenia danych, wpływając na normalne działanie systemu. Warstwa sieciowa odpowiada głównie za dokładne przekazywanie danych zebranych przez warstwę percepcyjną. Jednakże, ze względu na złożone środowisko sieciowe Internetu Rzeczy oraz ograniczone zasoby węzłów Internetu Rzeczy, dane nie są zabezpieczone technologią szyfrowania podczas procesu transmisji, i jest bardzo podatny na ataki typu man-in-the-middle. Atakujący mogą nielegalnie uzyskiwać pakiety danych w ścieżce komunikacyjnej, bezpośrednio odczytywać dane w postaci zwykłego tekstu lub modyfikować pakiety danych w celu zniszczenia integralności danych. Ta metoda ataku jest łatwa do wdrożenia, ale trudna do zapobieżenia, co doprowadzi do wycieku dużej ilości wrażliwych danych. W tym samym czasie, ze względu na niejasne zdefiniowanie granic sieci Internetu Rzeczy, atakujący mogą uzyskać dostęp do sieci podszywając się pod bramę lub węzeł użytkownika, i przeprowadzać dalsze ataki na komponenty i urządzenia sieciowe po uzyskaniu praw dostępu do sieci.

Trzeci to częsty wybuch problemów związanych z bezpieczeństwem danych w Internecie Rzeczy. Internet przedmiotów będzie generował i udostępniał ogromne ilości danych w oparciu o własne właściwości połączeń, a te dane będą miały wiele zagrożeń bezpieczeństwa w procesie przechowywania, używać, i udostępnianie. Gdy dane są przechowywane na urządzeniach i platformach o niewystarczającej ochronie bezpieczeństwa, zostanie bezpośrednio skradziony przez atakujących. Gdy nie ma ścisłego mechanizmu kontroli dostępu w procesie korzystania z danych i udostępniania danych, inni mogą uzyskiwać lub nawet wykorzystywać poufne dane użytkownika bez pozwolenia, wpływających na normalną produkcję i życie użytkowników. Zjednoczenie 42 monitorowany zespół ds. wywiadu o zagrożeniach 1.2 milionów urządzeń IoT w Stanach Zjednoczonych i to odkryli 98% urządzeń IoT nie jest szyfrowanych, stwarzających ryzyko naruszenia prywatności i wycieku danych. W ostatnich latach, było wiele podobnych incydentów związanych z bezpieczeństwem sieci, takich jak obrazy zebrane przez dużą liczbę kamer domowych sprzedawanych online, i inteligentne głośniki naruszające prywatność użytkowników.

Czwarty, należy zwrócić uwagę na bezpieczeństwo platformy Internetu Rzeczy. Urządzenia IoT, platformy chmurowe, a platformy aplikacyjne cały czas wchodzą w interakcję z danymi. Po zhakowaniu tych platform, cały system IoT zostanie zniszczony. W przypadku wystąpienia luk w oprogramowaniu lub błędów konfiguracji platformy chmurowej i platformy aplikacji, bardzo łatwo jest wywołać ataki DDoS w warstwie aplikacji i spowodować przerwy w świadczeniu usług. W tym samym czasie, platforma Internetu Rzeczy jest również narażona na zagrożenia, takie jak niewystarczające zarządzanie bezpieczeństwem agentów i zanieczyszczenie łańcucha dostaw. Łańcuch dostaw Urządzenia IoT jest złożony. Jeśli platforma ma niewystarczające zarządzanie kontrolą bezpieczeństwa dla dostawców, łatwo jest wszczepić za pomocą a "tylne drzwi" w procesie produkcji sprzętu i rozwoju oprogramowania. Ten "tylne drzwi" jest bardzo ukryty, i nadal trudno go znaleźć po dostarczeniu urządzenia. , Po włączeniu, spowoduje to niemierzalne ryzyko. Dlatego, menedżerowie platform powinni usprawnić procesy monitorowania łańcucha dostaw i zarządzania bezpieczeństwem, aby zmniejszyć ryzyko.

Rozwój prac związanych z reagowaniem na ryzyko związane z bezpieczeństwem Internetu przedmiotów

W ostatnich latach, przy wsparciu i kierownictwie Ministerstwa Przemysłu i Technologii Informacyjnych, Chińska Akademia Technologii Informacyjnych i Komunikacyjnych współpracowała z odpowiednimi jednostkami branżowymi w celu aktywnego i stałego promowania reakcji na zagrożenia bezpieczeństwa Internetu przedmiotów.

Pierwszym jest pełne odegranie wiodącej roli organizacji branżowych i aktywne promowanie przygotowania standardów związanych z bezpieczeństwem Internetu Rzeczy. Przyspieszyć budowę standardowego systemu monitorowania bezpieczeństwa Internetu Rzeczy, opracować szereg standardów monitorowania bezpieczeństwa Internetu Rzeczy, i promować "Wymagania techniczne i metody testowania dotyczące kontroli ruchu w Internecie przedmiotów", "Wymagania techniczne dla systemu monitorowania i zarządzania bezpieczeństwem sieci Internetu rzeczy", "Interfejs systemu monitorowania i zarządzania bezpieczeństwem sieci Internetu rzeczy Wymagania techniczne" I "Klasyfikacja i ocena ryzyka związanego z bezpieczeństwem sieci terminali IoT" oraz inne standardowe projekty branżowe zostały ustanowione w celu zbudowania jasnych i jasnych wymagań technicznych i metod testowania systemu monitorowania bezpieczeństwa sieci Internet of Things, aby pomóc w zdrowym rozwoju branży Internetu rzeczy.

Drugi to poleganie na zasobach sieciowych branży i przewadze technologicznej w celu wstępnego zbudowania systemu monitorowania bezpieczeństwa obejmującego bazy Internetu Rzeczy podstawowych firm telekomunikacyjnych. Zbudowano platformę monitorowania podstawowych zabezpieczeń dostępu do Internetu przedmiotów łączącą rząd i przedsiębiorstwo, który ma funkcje zbierania, monitorowanie, badania i osąd, i odpowiedź. Monitorowane są setki milionów terminali w celu stworzenia ogólnej świadomości sytuacji bezpieczeństwa i możliwości analizy Internetu przedmiotów. W tym samym czasie, platforma stworzyła bazy danych analizy zagrożeń, takie jak luki w zabezpieczeniach IoT, złośliwe zasoby sieciowe, i zasady bezpieczeństwa. Zgromadził ponad 10,000 reguły zdarzeń bezpieczeństwa i złośliwe zasoby, i ma takie funkcje, jak trendy rozwoju IoT, trendy bezpieczeństwa, i specjalne tematy.

Trzecim jest kontynuowanie specjalnych badań w celu zbadania i zbudowania technicznych możliwości wykrywania i oceny zagrożeń bezpieczeństwa IoT. Skoncentruj się na zagrożeniach bezpieczeństwa, na jakie napotyka warstwa percepcji, Warstwa sieci, i warstwy aplikacji Internetu Rzeczy, prowadzenie badań systemu wskaźników oceny wydajności systemu wykrywania zagrożeń bezpieczeństwa Internetu Rzeczy, skonsolidować teoretyczne rezerwy związane z narzędziami i metodami wykrywania zagrożeń Internetu Rzeczy, i aktywnie kierować odpowiednimi przedsiębiorstwami w celu opracowania terminali Internetu przedmiotów Zaawansowane działania związane z oceną możliwości produktu, poprawić bezpieczeństwo sprzętu, bezpieczeństwo oprogramowania, bezpieczeństwo sieci, możliwości oceny bezpieczeństwa aplikacji i bezpieczeństwa danych, i początkowo tworzą techniczne możliwości wykrywania i oceny zagrożeń bezpieczeństwa IoT.

Myśli i sugestie oparte na zagrożeniach bezpieczeństwa IoT

Pierwszym z nich jest przyspieszenie rozwoju i wdrażania standardów związanych z bezpieczeństwem IoT. Prowadzenie badań i rozwój bezpieczeństwa terminali IoT, bezpieczeństwo sieci, bezpieczeństwo platformy i inne standardy, promować nowelizację Brama domowa IoT oraz standardy testowania bezpieczeństwa bramek, przyspieszyć budowę standardowego systemu monitorowania bezpieczeństwa IoT, kierować rozwojem prac związanych z oceną bezpieczeństwa produktów IoT, i pokieruj bezpieczeństwem IoT Rozwijaj się w bardziej naukowym i systematycznym kierunku.

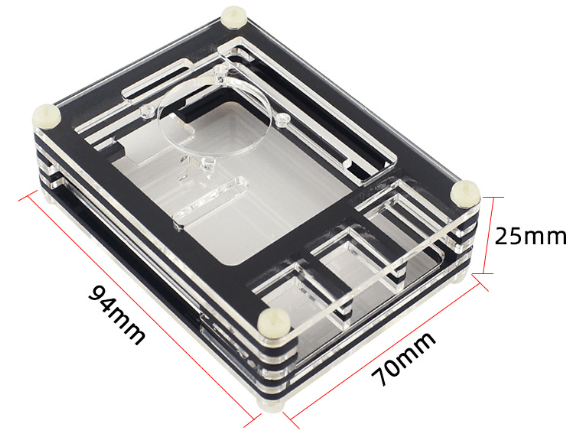

RaspberryPi 4 - 9-Warstwowa akrylowa obudowa z wentylatorem chłodzącym - Obudowa ochronna Raspberry Pi 4B w czterech kolorach

Drugim jest dalsze doskonalenie technicznych możliwości monitorowania bezpieczeństwa Internetu Rzeczy. Zbuduj podstawowy system technologii monitorowania bezpieczeństwa przedsiębiorstwa telekomunikacyjnego Internet of Things, wzmocnić możliwości kontroli ruchu w typowych scenariuszach aplikacji Internetu rzeczy, takich jak Internet pojazdów, Internet przemysłowy, i inteligentnych miast, oraz poprawić jakość raportowania danych pod kątem zasięgu monitoringu, kompletność funkcjonalna, i dojrzałości biznesowej. Promuj budowę pilotaży monitoringu bezpieczeństwa Internetu Rzeczy 5G, stale ulepszać system monitorowania bezpieczeństwa sieci prywatnej Internetu Rzeczy, oraz ulepszyć kompleksowe możliwości wsparcia technicznego, takie jak świadomość sytuacji w zakresie bezpieczeństwa IoT w branży, ostrzeżenie o ryzyku, i reagowania kryzysowego.

Trzeci to przyspieszenie budowy systemu technologii testowania i oceny bezpieczeństwa Internetu Rzeczy. Zbuduj środowisko do symulacji i weryfikacji zabezpieczeń dla typowych scenariuszy, takich jak inteligentne domy i produkcja cyfrowa, i przeprowadzać audyty bezpieczeństwa kodu, skanowanie pod kątem wysokiego ryzyka, weryfikacja mechanizmu kontroli dostępu, testowanie bezpieczeństwa transmisji danych, oceny uwierzytelniania tożsamości węzła sieciowego, itp. dla terminali IoT, sieci, i platformy Praca, budować możliwości techniczne, takie jak eksploracja luk w zabezpieczeniach, symulowane ataki, i gromadzenie danych wywiadowczych, regularnie przeprowadzać ocenę i testowanie zgodności z wymogami bezpieczeństwa IoT, wykrywać zagrożenia bezpieczeństwa w odpowiednim czasie, i promować firmy związane z IoT w celu zwiększenia ich własnych możliwości ochrony bezpieczeństwa.

Jak bezpieczeństwo IoT może rozwijać się równolegle w dobie Internetu Wszechrzeczy

Czwarty to ciągłe wzmacnianie wspólnych innowacji przedsiębiorstw zajmujących się bezpieczeństwem Internetu przedmiotów. Skoncentruj się na "braki pojemności" i technologiczne kierunki rozwoju bezpieczeństwa terminali IoT, bezpieczeństwo sieci, i bezpieczeństwo platformy, zwiększyć inwestycje w specjalne fundusze bezpieczeństwa IoT, przeprowadzać konkursy i konferencje w zakresie innowacji i przedsiębiorczości w zakresie IoT, zintegrować zasoby wyższego i niższego szczebla w branży, i zebrać "Government-industry Kultywowanie i promowanie szeregu produktów i rozwiązań zabezpieczających IoT, promować poprawę poziomu ochrony bezpieczeństwa terminali IoT, sieci, platformy i dane, i promować wysokiej jakości rozwój branży bezpieczeństwa IoT.

*Ten artykuł został opublikowany w "Świat komunikacji"

Wydanie 925 Sierpień 10, 2023 Wydanie 15

Oryginalny tytuł: "Analiza zagrożeń bezpieczeństwa IoT i badania środków zaradczych w erze Internetu wszechrzeczy"