ইমেইল: anwenqq2690502116@gmail.com

সব কিছুর যুগের ইন্টারনেটে কীভাবে আইওটি সুরক্ষা সমান্তরালভাবে বিকাশ করতে পারে?

ইন্টারনেট অফ থিংস তথ্য শিল্পের তৃতীয় তরঙ্গ এবং চতুর্থ শিল্প বিপ্লবের মূল সমর্থন.

এটি বিভিন্ন শিল্পের সাথে গভীর একীকরণের মাধ্যমে অনেক শিল্প এবং ব্যবসার জন্ম দিয়েছে, যেমন যানবাহনের ইন্টারনেট, শিল্প ইন্টারনেট, স্মার্ট গ্রিড, আধুনিক শহর, এবং স্মার্ট কৃষি. , স্মার্ট চিকিৎসা সেবা, স্মার্ট লজিস্টিক, স্মার্ট হোম, স্মার্ট পরিধান, ইত্যাদি, মানুষের জীবনধারা পরিবর্তন করেছে এবং মানুষের দৈনন্দিন জীবনে অনেক সুবিধা এনেছে. বর্তমানে, বিশ্বব্যাপী IoT শিল্প দ্রুত বিকাশ করছে.

রাস্পবেরি পাই চতুর্থ প্রজন্ম - আইওটি রাস্পবেরি পাই

মোবাইল ইকোনমি 2022 GSMA দ্বারা প্রকাশিত ভবিষ্যদ্বাণী যে বিশ্বব্যাপী অনুমোদিত সেলুলার IoT সংযোগের সংখ্যা পৌঁছবে 2.5 বিলিয়ন ইন 2023, এবং এটি দ্বারা অনুমান করা হয় 2030, বিশ্বব্যাপী অনুমোদিত সেলুলার IoT সংযোগের সংখ্যা পৌঁছাবে 5.3 বিলিয়ন. .

আমার দেশের ইন্টারনেট অফ থিংস ইন্ডাস্ট্রির বিকাশ বিশ্বে শীর্ষে রয়েছে, এবং মোবাইল ইন্টারনেট অফ থিংস নির্মাণ একটি বিশ্ব নেতা. শেষ হিসাবে 2022, আমার দেশের মোবাইল নেটওয়ার্কে টার্মিনাল সংযোগের মোট সংখ্যা পৌঁছেছে৷ 3.528 বিলিয়ন, কোনটি 1.845 বিলিয়ন সেলুলার আইওটি টার্মিনাল ব্যবহারকারীদের সংখ্যা প্রতিনিধিত্ব করে "জিনিস" সংযোগ. আগস্টের শেষ থেকে 2022, সংখ্যা "জিনিস" সংযোগের সংখ্যা ছাড়িয়ে গেছে "ব্যক্তি" এর পরে সংযোগ, অনুপাত "জিনিস" সংযোগ বেড়েছে 52.3%. সবকিছুর ইন্টারনেট হাজার হাজার শিল্পকে শক্তিশালী করে. সেলুলার IoT টার্মিনালের স্কেল সরকারী পরিষেবাগুলিতে প্রয়োগ করা হয়৷, যানবাহন ইন্টারনেট, স্মার্ট খুচরা, এবং স্মার্ট হোম পৌঁছেছে 496 মিলিয়ন, 375 মিলিয়ন, 250 মিলিয়ন, এবং 192 মিলিয়ন পরিবার, যথাক্রমে.

ইন্টারনেট অফ এভরিথিং যুগের আবির্ভাবের সাথে সাথে, আমরা বিস্তৃত আন্তঃসংযোগ দ্বারা আনা সুবিধা এবং গতি অনুভব করি, বিশ্ব সচেতনতা, বৈশ্বিক সচেতনতা, এবং রিমোট কন্ট্রোল, কিন্তু ইন্টারনেট অফ থিংস প্রযুক্তির প্রয়োগ নতুন নেটওয়ার্ক নিরাপত্তা ঝুঁকি নিয়ে আসে. সাম্প্রতিক বছরগুলোতে, আইওটি ডিভাইসের বিরুদ্ধে সাইবার আক্রমণ, সিস্টেম, নেটওয়ার্ক, এবং প্ল্যাটফর্ম বৃদ্ধি করা হয়েছে, যা ব্যক্তিগত গোপনীয়তার উপর ব্যাপক প্রভাব ফেলেছে, এন্টারপ্রাইজ উত্পাদন, শহরের অপারেশন, এমনকি জাতীয় নিরাপত্তা.

IoT নিরাপত্তা নতুন পরিস্থিতির মুখোমুখি, নতুন ঝুঁকি এবং নতুন চ্যালেঞ্জ

প্রথম, IoT ডিভাইসের নিরাপত্তা ঝুঁকি বিশিষ্ট. আইওটি ডিভাইসগুলি হার্ডওয়্যার ডিজাইনের ত্রুটির মতো নিরাপত্তা ঝুঁকির সম্মুখীন হয়, সফ্টওয়্যার এবং ফার্মওয়্যার দুর্বলতা, এবং প্রমাণীকরণ প্রক্রিয়ার অভাব. যাতে IoT ডিভাইসের দাম নিয়ন্ত্রণ করা যায়, নির্মাতারা প্রায়ই কম শক্তি এবং সস্তা হার্ডওয়্যার এবং চিপ চয়ন. এই হার্ডওয়্যারের কম্পিউটিং কর্মক্ষমতা এবং নিরাপত্তা ফাংশন প্রায়ই দুর্বল হয়, এবং তারা কঠিন নিরাপত্তা সহায়তা প্রদান করতে পারে না, যেমন এনক্রিপশন এবং টেম্পার-প্রুফ. নকশা ইত্যাদি. IoT ডিভাইসগুলির সফ্টওয়্যার কোডের গুণমান অসমান, সফ্টওয়্যার দুর্বলতা একটি বড় সংখ্যার ফলে. সাধারণ দুর্বলতার মধ্যে রয়েছে বাফার ওভারফ্লো দুর্বলতা, কমান্ড ইনজেকশন দুর্বলতা, ইত্যাদি. আক্রমণকারীরা দূরবর্তীভাবে ডিভাইসের নিয়ন্ত্রণ অর্জন করতে এবং তারপর নেটওয়ার্ক আক্রমণ শুরু করতে এই দুর্বলতাগুলি ব্যবহার করতে পারে. আইওটি ডিভাইসের পরিচয় প্রমাণীকরণ এবং অ্যাক্সেস নিয়ন্ত্রণ পদ্ধতি নিখুঁত নয়, এর ফলে অনেক সংখ্যক IoT ডিভাইস বেনামে অ্যাক্সেস করা হচ্ছে, এমনকি সহজ পাসওয়ার্ডের মাধ্যমে নিয়ন্ত্রণ অধিকার পেতে আক্রমণকারীদের দ্বারা ক্র্যাক করা হচ্ছে.

উদাহরণ স্বরূপ, দুর্বল পাসওয়ার্ড ক্র্যাক হওয়ার পরে প্রচুর সংখ্যক IoT ক্যামেরায় বর্তমানে অননুমোদিত অ্যাক্সেসের সমস্যা রয়েছে , সহজেই দূষিত নিয়ন্ত্রণ হতে পারে, DDoS আক্রমণ, তথ্য ফাঁস এবং অন্যান্য নিরাপত্তা ঘটনা, মূল নেটওয়ার্ক অবকাঠামোর স্বাভাবিক ক্রিয়াকলাপকে বিপন্ন করে.

দ্বিতীয়, ইন্টারনেট অফ থিংস নেটওয়ার্ক নিরাপত্তা অপর্যাপ্ত. দ্য ইন্টারনেট অফ থিংস is connected with the traditional fixed network and mobile Internet to form a new heterogeneous network with multi-network integration. তথ্য সংগ্রহ এবং তথ্য প্রেরণ প্রক্রিয়ার মধ্যে, এটি নেটওয়ার্ক অনুপ্রবেশ এবং ডেটা ফাঁসের মতো নিরাপত্তা ঝুঁকির সম্মুখীন হয়. উপলব্ধি স্তর হল ইন্টারনেট অফ থিংসের ব্যাপক উপলব্ধির প্রযুক্তিগত ভিত্তি. It mainly collects various information of objects through various সেন্সর, and then transmits the data to the upper layer through এনবি-আইওটি, 3জি, 4জি, 5জি এবং অন্যান্য অ্যাক্সেস প্রযুক্তি. যাহোক, উপলব্ধি স্তর নোড বিশাল তথ্য আছে, বিভিন্ন প্রোটোকল, একক ফাংশন, এবং সীমিত কম্পিউটিং এবং স্টোরেজ সংস্থান. তারা জটিল তথ্য সুরক্ষা সুরক্ষা ক্ষমতা প্রদান করতে পারে না, এবং ডেটা সংগ্রহ প্রক্রিয়া চলাকালীন দূষিত আক্রমণ এবং ক্ষতির জন্য ঝুঁকিপূর্ণ, সিস্টেমের স্বাভাবিক ক্রিয়াকলাপকে প্রভাবিত করে. উপলব্ধি স্তর দ্বারা সংগৃহীত ডেটা সঠিকভাবে প্রেরণের জন্য নেটওয়ার্ক স্তর প্রধানত দায়ী. যাহোক, ইন্টারনেট অফ থিংসের জটিল নেটওয়ার্ক পরিবেশ এবং ইন্টারনেট অফ থিংস নোডের সীমিত সংস্থানগুলির কারণে৷, ট্রান্সমিশন প্রক্রিয়া চলাকালীন ডেটা এনক্রিপশন প্রযুক্তি সুরক্ষার অভাব রয়েছে, এবং ম্যান-ইন-দ্য-মিডল আক্রমণের জন্য অত্যন্ত ঝুঁকিপূর্ণ. আক্রমণকারীরা যোগাযোগের পথে অবৈধভাবে ডেটা প্যাকেট পেতে পারে, সরাসরি প্লেইনটেক্সট ডেটা পড়ুন বা ডেটা অখণ্ডতা নষ্ট করতে ডেটা প্যাকেটগুলি পরিবর্তন করুন. এই আক্রমণ পদ্ধতি প্রয়োগ করা সহজ কিন্তু প্রতিরোধ করা কঠিন, যা বিপুল পরিমাণ সংবেদনশীল তথ্য ফাঁসের দিকে পরিচালিত করবে. একই সময়ে, ইন্টারনেট অফ থিংস নেটওয়ার্ক সীমানার অস্পষ্ট সংজ্ঞার কারণে, আক্রমণকারীরা গেটওয়ে বা ব্যবহারকারী নোড হিসাবে মাস্করাড করে নেটওয়ার্ক অ্যাক্সেস করতে পারে, এবং নেটওয়ার্ক অ্যাক্সেস অধিকার পাওয়ার পরে নেটওয়ার্ক উপাদান এবং ডিভাইসগুলিতে আরও আক্রমণ শুরু করে.

তৃতীয়টি হল ইন্টারনেট অফ থিংস ডেটা সুরক্ষা সংক্রান্ত সমস্যাগুলির ঘন ঘন প্রাদুর্ভাব. ইন্টারনেট অফ থিংস তার নিজস্ব আন্তঃসংযোগ বৈশিষ্ট্যের উপর ভিত্তি করে প্রচুর পরিমাণে ডেটা তৈরি এবং ভাগ করবে, এবং এই ডেটা স্টোরেজ প্রক্রিয়ায় অনেক নিরাপত্তা ঝুঁকি থাকবে, ব্যবহার, এবং শেয়ারিং. যখন অপর্যাপ্ত নিরাপত্তা সুরক্ষা সহ ডিভাইস এবং প্ল্যাটফর্মে ডেটা সংরক্ষণ করা হয়, এটা আক্রমণকারীদের দ্বারা সরাসরি চুরি করা হবে. যখন ডেটা ব্যবহার এবং ডেটা ভাগ করে নেওয়ার প্রক্রিয়ায় কোনও কঠোর অ্যাক্সেস নিয়ন্ত্রণ ব্যবস্থা নেই, অন্যরা অনুমতি ছাড়াই ব্যবহারকারীর সংবেদনশীল ডেটা পেতে বা ব্যবহার করতে পারে, ব্যবহারকারীদের স্বাভাবিক উৎপাদন ও জীবনকে প্রভাবিত করে. ইউনাইট 42 হুমকি গোয়েন্দা দল পর্যবেক্ষণ করছে 1.2 মার্কিন যুক্তরাষ্ট্রে মিলিয়ন আইওটি ডিভাইস এবং এটি পাওয়া গেছে 98% IoT ডিভাইস এনক্রিপ্ট করা হয় না, ব্যক্তিগত গোপনীয়তা এবং ডেটা ফাঁসের ঝুঁকি তৈরি করে. সাম্প্রতিক বছরগুলোতে, অনেক অনুরূপ নেটওয়ার্ক নিরাপত্তা ঘটনা ঘটেছে, যেমন বিপুল সংখ্যক হোম ক্যামেরা দ্বারা সংগৃহীত ছবি অনলাইনে বিক্রি হচ্ছে, এবং স্মার্ট স্পিকার ব্যবহারকারীর গোপনীয়তা ফাঁস করে.

চতুর্থ, ইন্টারনেট অফ থিংস প্ল্যাটফর্মের নিরাপত্তার দিকে মনোযোগ দেওয়া উচিত. আইওটি ডিভাইস, ক্লাউড প্ল্যাটফর্ম, এবং অ্যাপ্লিকেশন প্ল্যাটফর্মগুলি সর্বদা ডেটার সাথে ইন্টারঅ্যাক্ট করছে. একবার এই প্ল্যাটফর্মগুলি হ্যাক হয়ে যায়, সম্পূর্ণ IoT সিস্টেম ধ্বংস হয়ে যাবে. যখন ক্লাউড প্ল্যাটফর্ম এবং অ্যাপ্লিকেশন প্ল্যাটফর্মে সফ্টওয়্যার দুর্বলতা বা কনফিগারেশন ত্রুটি থাকে, অ্যাপ্লিকেশন স্তরে DDoS আক্রমণ করা এবং পরিষেবাতে বাধা সৃষ্টি করা খুব সহজ. একই সময়ে, ইন্টারনেট অফ থিংস প্ল্যাটফর্মও এজেন্টদের অপর্যাপ্ত নিরাপত্তা ব্যবস্থাপনা এবং সরবরাহ চেইন দূষণের মতো ঝুঁকির সম্মুখীন হয়. এর সাপ্লাই চেইন আইওটি ডিভাইস জটিল. যদি প্ল্যাটফর্মে সরবরাহকারীদের জন্য অপর্যাপ্ত নিরাপত্তা নিয়ন্ত্রণ ব্যবস্থাপনা থাকে, এটি একটি সঙ্গে ইমপ্লান্ট করা সহজ "পিছনের দরজা" হার্ডওয়্যার উত্পাদন এবং সফ্টওয়্যার উন্নয়ন প্রক্রিয়ার মধ্যে. এই "পিছনের দরজা" অত্যন্ত লুকানো হয়, এবং ডিভাইসটি বিতরণ করার পরেও এটি খুঁজে পাওয়া কঠিন. , একবার সক্রিয়, এটি অপরিমেয় ঝুঁকি সৃষ্টি করবে. অতএব, প্ল্যাটফর্ম ম্যানেজারদের উচিত ঝুঁকি কমাতে সাপ্লাই চেইন মনিটরিং এবং নিরাপত্তা ব্যবস্থাপনা প্রক্রিয়া উন্নত করা.

ইন্টারনেট অফ থিংস সিকিউরিটি রিস্ক রেসপন্স ওয়ার্কের অগ্রগতি

সাম্প্রতিক বছরগুলোতে, শিল্প ও তথ্য প্রযুক্তি মন্ত্রণালয়ের সহায়তা ও নির্দেশনায়, চায়না একাডেমি অফ ইনফরমেশন অ্যান্ড কমিউনিকেশনস টেকনোলজি ইন্টারনেট অফ থিংস সুরক্ষা ঝুঁকির প্রতিক্রিয়া সক্রিয়ভাবে এবং স্থিরভাবে প্রচার করতে প্রাসঙ্গিক শিল্প ইউনিটগুলির সাথে সহযোগিতা করেছে.

প্রথমটি হল শিল্প সংস্থাগুলির নেতৃস্থানীয় ভূমিকাকে পূর্ণাঙ্গ খেলা দেওয়া এবং সক্রিয়ভাবে ইন্টারনেট অফ থিংস সুরক্ষা সম্পর্কিত মানগুলির প্রস্তুতির প্রচার করা।. ইন্টারনেট অফ থিংস সিকিউরিটি মনিটরিং স্ট্যান্ডার্ড সিস্টেমের নির্মাণকে ত্বরান্বিত করুন, ইন্টারনেট অফ থিংস নিরাপত্তা নিরীক্ষণের জন্য মানগুলির একটি সিরিজ বিকাশ করুন, এবং প্রচার করুন "ইন্টারনেট অফ থিংস ট্রাফিক স্ক্রীনিংয়ের জন্য প্রযুক্তিগত প্রয়োজনীয়তা এবং পরীক্ষার পদ্ধতি", "ইন্টারনেট অফ থিংস নেটওয়ার্ক সিকিউরিটি মনিটরিং এবং ম্যানেজমেন্ট সিস্টেমের জন্য প্রযুক্তিগত প্রয়োজনীয়তা", "ইন্টারনেট অফ থিংস নেটওয়ার্ক সিকিউরিটি মনিটরিং এবং ম্যানেজমেন্ট সিস্টেম ইন্টারফেস প্রযুক্তিগত প্রয়োজনীয়তা" এবং "IoT টার্মিনাল নেটওয়ার্ক নিরাপত্তা ঝুঁকি শ্রেণীবিভাগ এবং গ্রেডিং মূল্যায়ন পদ্ধতি" ইন্টারনেট অফ থিংস ইন্ডাস্ট্রির সঠিক বিকাশে সহায়তা করার জন্য ইন্টারনেট অফ থিংস নেটওয়ার্ক সিকিউরিটি মনিটরিং সিস্টেমের জন্য স্পষ্ট এবং স্পষ্ট প্রযুক্তিগত প্রয়োজনীয়তা এবং পরীক্ষার পদ্ধতি তৈরি করার জন্য অন্যান্য শিল্পের মানক প্রকল্পগুলি প্রতিষ্ঠিত হয়েছে।.

দ্বিতীয়টি হল প্রাথমিকভাবে বেসিক টেলিকমিউনিকেশন কোম্পানিগুলির ইন্টারনেট অফ থিংস বেসকে কভার করে একটি নিরাপত্তা পর্যবেক্ষণ সিস্টেম তৈরি করতে শিল্পের নেটওয়ার্ক সংস্থান এবং প্রযুক্তিগত সুবিধার উপর নির্ভর করা।. একটি সরকারি-এন্টারপ্রাইজ লিঙ্কেজ ইন্টারনেট অফ থিংস বেসিক সিকিউরিটি অ্যাক্সেস মনিটরিং প্ল্যাটফর্ম তৈরি করা হয়েছে, যার সংগ্রহের কাজ আছে, পর্যবেক্ষণ, গবেষণা এবং রায়, এবং প্রতিক্রিয়া. ইন্টারনেট অফ থিংস এর সামগ্রিক নিরাপত্তা পরিস্থিতি সচেতনতা এবং বিশ্লেষণ ক্ষমতা গঠনের জন্য লক্ষ লক্ষ টার্মিনালগুলি পর্যবেক্ষণ করা হয়. একই সময়ে, প্ল্যাটফর্মটি আইওটি দুর্বলতার মতো হুমকি গোয়েন্দা ডেটাবেস প্রতিষ্ঠা করেছে, দূষিত নেটওয়ার্ক সম্পদ, এবং নিরাপত্তা নিয়ম. এর চেয়ে বেশি জমেছে 10,000 নিরাপত্তা ইভেন্ট নিয়ম এবং দূষিত সম্পদ, এবং আইওটি বিকাশের প্রবণতার মতো ফাংশন রয়েছে, নিরাপত্তা প্রবণতা, এবং বিশেষ বিষয়.

তৃতীয়টি হল IoT নিরাপত্তা হুমকি সনাক্তকরণ এবং মূল্যায়নের প্রযুক্তিগত ক্ষমতাগুলি অন্বেষণ এবং তৈরি করার জন্য বিশেষ গবেষণা চালিয়ে যাওয়া।. উপলব্ধি স্তর দ্বারা সম্মুখীন নিরাপত্তা ঝুঁকি উপর ফোকাস, নেটওয়ার্ক স্তর, এবং ইন্টারনেট অফ থিংস এর অ্যাপ্লিকেশন স্তর, ইন্টারনেট অফ থিংস সিকিউরিটি থ্রেট ডিটেকশন সিস্টেমের কর্মক্ষমতা মূল্যায়ন সূচক সিস্টেমের উপর গবেষণা চালায়, ইন্টারনেট অফ থিংসের হুমকি শনাক্তকরণ সরঞ্জাম এবং সনাক্তকরণ পদ্ধতির সাথে সম্পর্কিত তাত্ত্বিক মজুদ একত্রিত করুন, এবং ইন্টারনেট অফ থিংস টার্মিনাল বিকাশের জন্য প্রাসঙ্গিক উদ্যোগগুলিকে সক্রিয়ভাবে গাইড করে পণ্যের উন্নত ক্ষমতা মূল্যায়ন কার্যক্রম, হার্ডওয়্যার নিরাপত্তা উন্নত করুন, সফ্টওয়্যার নিরাপত্তা, নেটওয়ার্ক নিরাপত্তা, অ্যাপ্লিকেশন নিরাপত্তা এবং তথ্য নিরাপত্তা মূল্যায়ন ক্ষমতা, এবং প্রাথমিকভাবে IoT নিরাপত্তা হুমকি সনাক্তকরণ এবং মূল্যায়নের প্রযুক্তিগত ক্ষমতা গঠন করে.

IoT নিরাপত্তা ঝুঁকির উপর ভিত্তি করে চিন্তা ও পরামর্শ

প্রথমটি হল IoT সুরক্ষা-সম্পর্কিত মানগুলির বিকাশ এবং বাস্তবায়নকে ত্বরান্বিত করা. IoT টার্মিনাল সিকিউরিটি নিয়ে গবেষণা ও উন্নয়ন করা, নেটওয়ার্ক নিরাপত্তা, প্ল্যাটফর্ম নিরাপত্তা এবং অন্যান্য মান, এর সংশোধন প্রচার করুন IoT হোম গেটওয়ে এবং গেটওয়ে নিরাপত্তা পরীক্ষার মান, IoT নিরাপত্তা পর্যবেক্ষণ স্ট্যান্ডার্ড সিস্টেম নির্মাণ ত্বরান্বিত, IoT পণ্য নিরাপত্তা মূল্যায়ন কাজের উন্নয়ন গাইড, এবং IoT সুরক্ষাকে আরও বৈজ্ঞানিক এবং পদ্ধতিগত দিকনির্দেশনা দেয়.

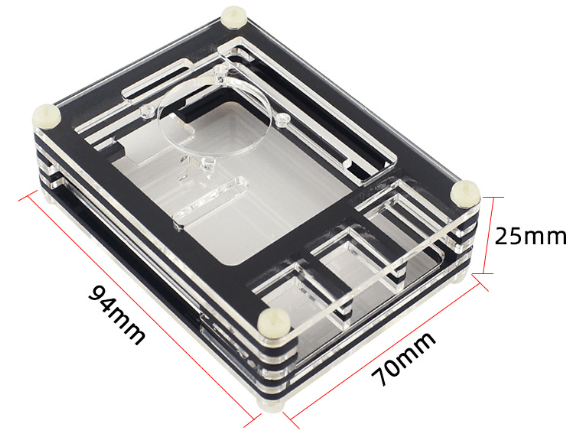

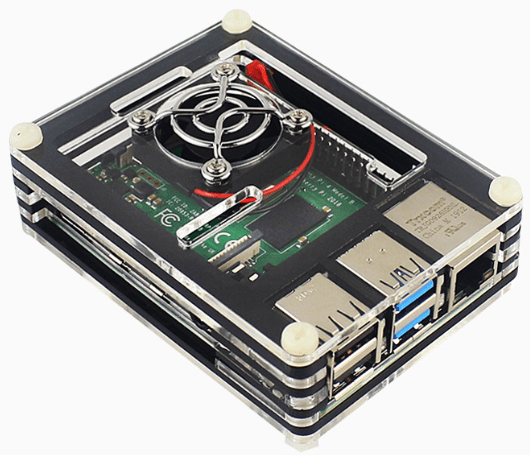

রাস্পবেরি পাই 4 - 9-কুলিং ফ্যান সহ লেয়ার এক্রাইলিক কেস - চার রঙে রাস্পবেরি পাই 4B প্রতিরক্ষামূলক কেস

দ্বিতীয়টি হল ইন্টারনেট অফ থিংস নিরাপত্তা পর্যবেক্ষণের প্রযুক্তিগত ক্ষমতা উন্নত করা. একটি মৌলিক টেলিকমিউনিকেশন এন্টারপ্রাইজ ইন্টারনেট অফ থিংস নিরাপত্তা পর্যবেক্ষণ প্রযুক্তি সিস্টেম তৈরি করুন, যানবাহনের ইন্টারনেটের মতো সাধারণ ইন্টারনেট অফ থিংস অ্যাপ্লিকেশন পরিস্থিতিগুলির ট্রাফিক স্ক্রিনিং ক্ষমতাকে শক্তিশালী করুন, শিল্প ইন্টারনেট, এবং স্মার্ট শহর, এবং মনিটরিং কভারেজ পরিপ্রেক্ষিতে ডেটা রিপোর্টিংয়ের গুণমান উন্নত করুন, কার্যকরী সম্পূর্ণতা, এবং ব্যবসা পরিপক্কতা. নিরাপত্তা পর্যবেক্ষণ পাইলটদের 5G ইন্টারনেট অফ থিংস নির্মাণের প্রচার করুন, ইন্টারনেট অফ থিংস প্রাইভেট নেটওয়ার্ক নিরাপত্তা পর্যবেক্ষণ সিস্টেমকে ক্রমাগত উন্নত করে, এবং শিল্প IoT নিরাপত্তা পরিস্থিতি সচেতনতার মতো ব্যাপক প্রযুক্তিগত সহায়তার ক্ষমতা বাড়ায়, ঝুঁকি সতর্কতা, এবং জরুরী প্রতিক্রিয়া.

তৃতীয়টি হল ইন্টারনেট অফ থিংস সিকিউরিটি টেস্টিং এবং মূল্যায়ন প্রযুক্তি সিস্টেমের নির্মাণকে ত্বরান্বিত করা. স্মার্ট হোম এবং ডিজিটাল উত্পাদনের মতো সাধারণ পরিস্থিতিগুলির জন্য একটি সুরক্ষা সিমুলেশন এবং যাচাইকরণের পরিবেশ তৈরি করুন, এবং কোড নিরাপত্তা নিরীক্ষা চালান, উচ্চ-ঝুঁকির দুর্বলতা স্ক্যানিং, অ্যাক্সেস নিয়ন্ত্রণ প্রক্রিয়া যাচাইকরণ, ডেটা ট্রান্সমিশন নিরাপত্তা পরীক্ষা, নেটওয়ার্ক নোড পরিচয় প্রমাণীকরণ মূল্যায়ন, ইত্যাদি. IoT টার্মিনালের জন্য, নেটওয়ার্ক, এবং প্ল্যাটফর্ম কাজ, দুর্বলতা খনির মতো প্রযুক্তিগত ক্ষমতা তৈরি করুন, সিমুলেটেড আক্রমণ, এবং গোয়েন্দা তথ্য সংগ্রহ, নিয়মিত IoT নিরাপত্তা সম্মতি মূল্যায়ন এবং পরীক্ষার কার্যক্রম পরিচালনা করুন, একটি সময়মত পদ্ধতিতে নিরাপত্তা ঝুঁকি আবিষ্কার করুন, এবং IoT-সম্পর্কিত কোম্পানিগুলিকে তাদের নিজস্ব নিরাপত্তা সুরক্ষা ক্ষমতা বাড়াতে প্রচার করে.

সব কিছুর যুগের ইন্টারনেটে কীভাবে আইওটি সুরক্ষা সমান্তরালভাবে বিকাশ করতে পারে

চতুর্থটি হল ইন্টারনেট অফ থিংস নিরাপত্তা উদ্যোগগুলির সহযোগিতামূলক উদ্ভাবনকে ক্রমাগত শক্তিশালী করা. উপর ফোকাস "ক্ষমতার ত্রুটি" এবং IoT টার্মিনাল নিরাপত্তার প্রযুক্তিগত উন্নয়নের দিকনির্দেশ, নেটওয়ার্ক নিরাপত্তা, এবং প্ল্যাটফর্ম নিরাপত্তা, IoT নিরাপত্তা বিশেষ তহবিল বিনিয়োগ বৃদ্ধি, IoT নিরাপত্তা উদ্ভাবন এবং উদ্যোক্তা প্রতিযোগিতা এবং সম্মেলন পরিচালনা করে, শিল্পে আপস্ট্রিম এবং ডাউনস্ট্রিম রিসোর্স একীভূত করা, এবং জড়ো করা "সরকার-শিল্প IoT সুরক্ষা পণ্য এবং সমাধানের একটি সংখ্যা চাষ এবং প্রচার করতে, IoT টার্মিনালের নিরাপত্তা সুরক্ষা স্তরের উন্নতির প্রচার করুন, নেটওয়ার্ক, প্ল্যাটফর্ম এবং ডেটা, এবং IoT নিরাপত্তা শিল্পের উচ্চ-মানের উন্নয়ন প্রচার করে.

*এই নিবন্ধটি প্রকাশিত হয়েছিল "কমিউনিকেশন ওয়ার্ল্ড"

সমস্যা 925 আগস্ট 10, 2023 সমস্যা 15

মূল শিরোনাম: "আইওটি সিকিউরিটি রিস্ক অ্যানালাইসিস এবং কাউন্টারমেজার রিসার্চ ইন দ্য ইন্টারনেট অফ এভরিথিং এরা"